FluHorse névre keresztelték azt a hivatalos alkalmazásokat meghamisító rosszindulatú androidos kártevőt, amelyet a Check Point Research fedezett fel, és amellyel 2022. május óta vesznek célba kelet-ázsiai felhasználókat.

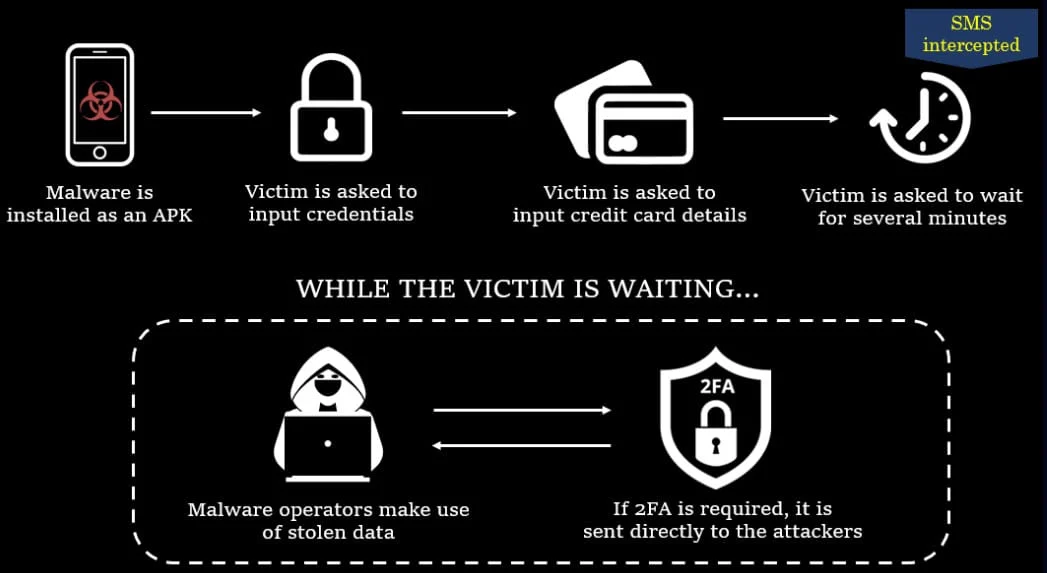

A kártevőt e-mailben terjesztik azzal a céllal, hogy ellopja a felhasználók hitelesítő – beleértve a kétfaktoros azonosításhoz szükséges kódjait –, valamint hitelkártya adatait. A támadások során egy adathalász e-mailben szólítják fel a felhasználókat, hogy azonnal intézkedjenek a fizetési problémák megoldása érdekében, és kattintsanak az e-mailben kapott linkre.

A levélben küldött hivatkozás egy, a rosszindulatú android alkalmazás APK-jának letöltőoldalára irányítja át az áldozatokat. Az itt letölthető alkalmazás látszólag egy tajvani díjbeszedő app (ETC) vagy egy vietnámi banki alkalmazás (VPBank Neo), de a Check Point egy harmadik, közlekedési alkalmazás hamisított verziójában is felfedezte a kártevőt. Mindhárom rosszindulatú alkalmazás esetén az appok SMS-hozzáférést kérnek a telepítéskor, viszont a felhasználói felületeken kívül nem sok funkciót képesek ellátni az eredeti a verziókhoz képest, csupán betöltenek néhány ablakot, amik rögzítik a felhasználók adatait. Miután sikeresen rögzítésre kerültek a hitelesítő- és hitelkártya adatok, az alkalmazás 10 percig a „Rendszer elfoglalt.” üzenetet jelenítik meg, ami amellett, hogy így valósághűnek tűnik a feldolgozási folyamat, kellő időt biztosít a támadóknak a 2FA kódok elfogására és az adatok ellopására.

A kép forrása: BleepingComputer

A Check Point elmondása szerint a FluHorse kampány egy jelenleg is folyamatban lévő aktív fenyegetés, ami azt jelenti, hogy hónapról-hónapra jelennek meg új rosszindulatú androidos alkalmazások.