Biztonsági kutatók boncolgatták a nemrég megjelent Big Head nevű zsarolóvírus törzset, amely olyan rosszindulatú hirdetéseken keresztül terjedhet, amelyek hamis Windows frissítéseket és Microsoft Word telepítőket reklámoznak. A Fortinet kiberbiztonsági vállalat már korábban elemezte a kártevő két mintáját, és megvizsgálta a fertőzés vektorát, valamint a kártevő végrehajtásának módját. A Trend Micro technikai jelentést tett közzé és azt állítja, hogy mindkét változat egyetlen forrásból származik, továbbá a támadók különböző megközelítésekkel kísérletezhet a támadások optimalizálása érdekében.

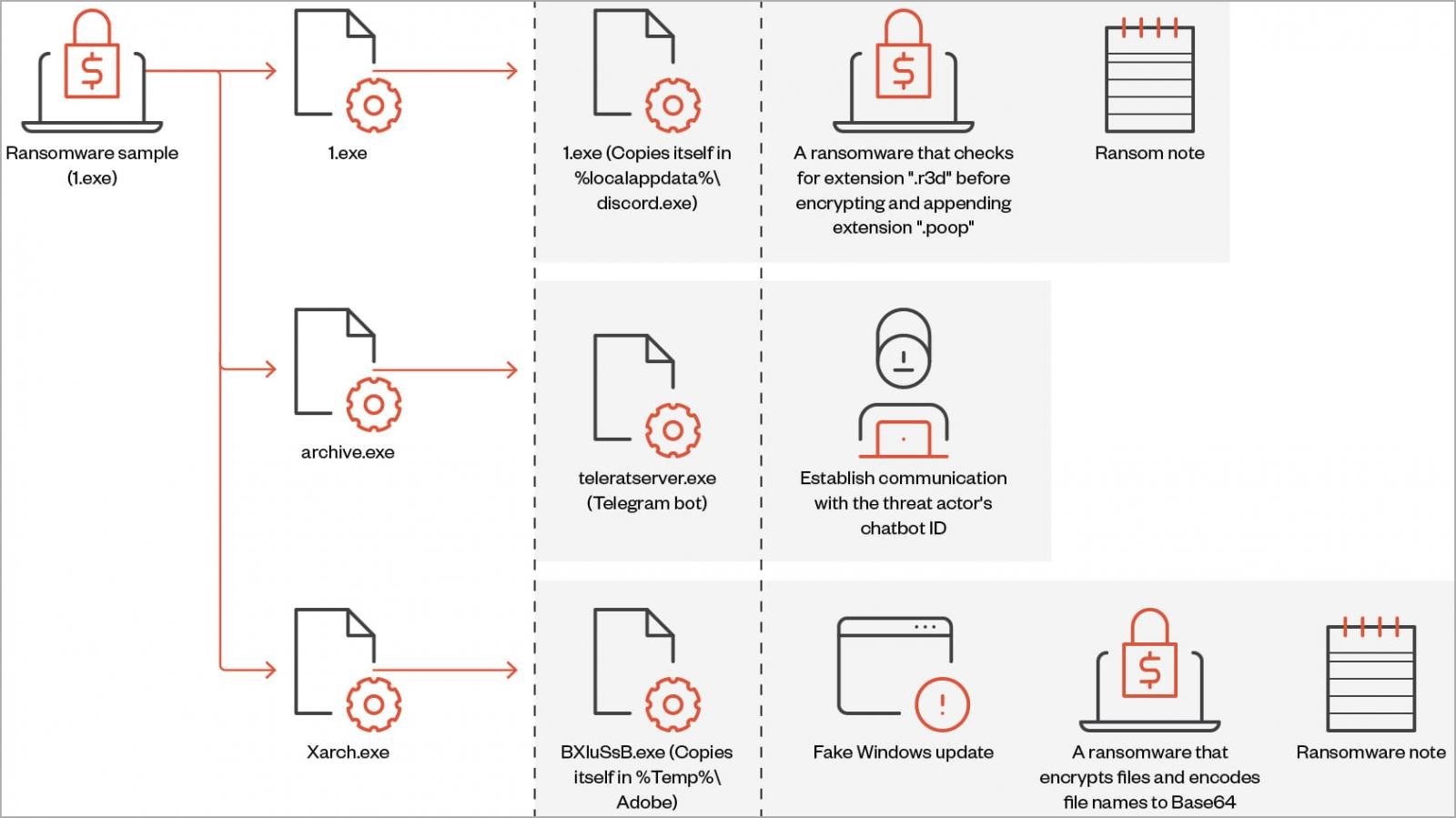

A Big Head egy .NET bináris program, amely három AES kódolású fájlt telepít a célrendszerre: az egyik a kártevő terjesztésére szolgál, a másik a Telegram bot kommunikációjára, a harmadik pedig fájlokat titkosít, és egy hamis Windows frissítést is megjeleníthet a felhasználónak.

Futtatáskor a zsarolóprogram olyan műveleteket is végrehajt, mint például egy registry autorun kulcs létrehozása, a meglévő fájlok szükség szerinti felülírása, a rendszerfájlok attribútumainak beállítása és a feladatkezelő letiltása.

Minden áldozathoz egyedi azonosítót rendelnek, amelyet vagy a %appdata%\ID könyvtárból kérnek le vagy egy véletlenszerű 40 karakteres karakterlánc segítségével generálnak.

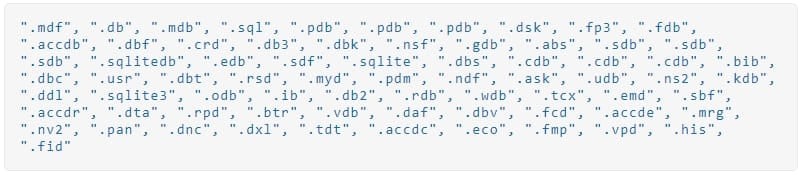

A zsarolóprogram mielőtt titkosítja a megcélzott fájlokat, törli a biztonsági másolatokat, ezzel is megakadályozva a rendszer helyreállítását. Ezután “.poop” kiterjesztést csatol a fájlnevekhez.

A következő folyamatokat is leállítja, hogy a titkosítás le tudjon futni:

A Windows, a Lomtár, a Programfájlok, a Temp, a Program Data, a Microsoft és az App Data könyvtárakat nem titkosítja annak érdekében, hogy a rendszer ne váljon használhatatlanná.

A zsarolóprogram település előtt ellenőrzi az alapértelmezett nyelvet, illetve azt, hogy VirtualBoxon fut-e a rendszer. Abban az esetben folytatja a titkosítást, ha az nem a Független Államok Közössége (posztszovjet államok) valamelyik országának nyelvére van beállítva.

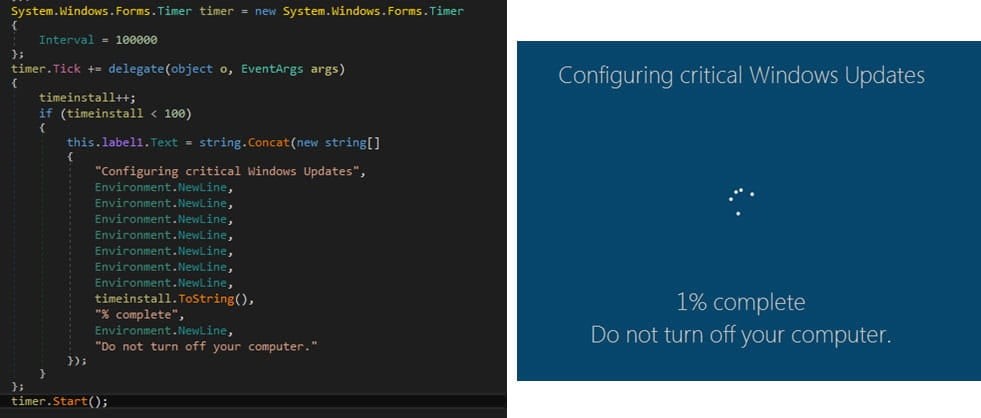

A titkosítás során a zsarolóprogram megjelenít egy képernyőt, amelyen úgy tűnik, hogy egy Windows frissítés fut éppen.

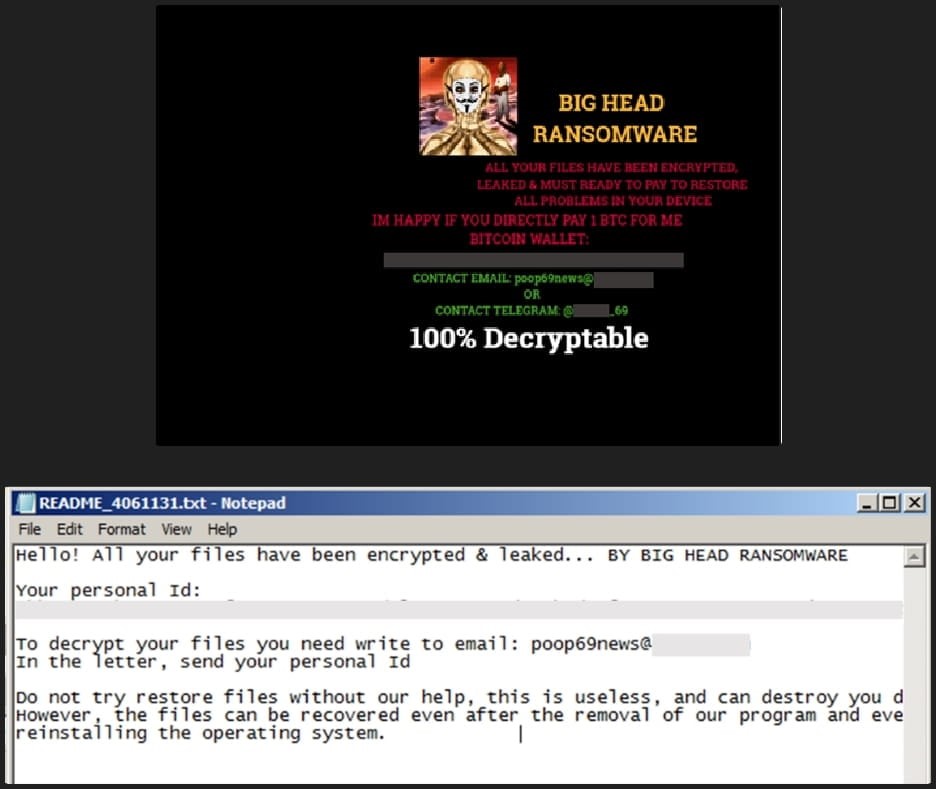

A titkosítási folyamat befejezése után az áldozatot figyelmeztetik, hogy az eszközön tárolt összes adata titkosításra került.

A Trend Micro két további változatot is elemzett, kiemelve néhány kulcsfontosságú különbséget az eredeti változatához képest. Az egyik variáns megtartja a zsarolóprogram képességeit, de olyan funkciókkal is rendelkezik, amelyekkel érzékeny adatokat gyűjthet (böngészési előzmények, könyvtárak listája, telepített illesztőprogramok, futó folyamatok, termékkulcsok, aktív hálózatok listája, valamint képes képernyőképek rögzítésére is) és kiszivárogtathat az áldozat rendszeréből.

A másik variáns egy rosszindulatú kódot illeszt a rendszer futtatható fájljaiba. Ennek pontos célja nem tisztázott, de a Trend Micro elemzői úgy vélik, hogy a szignatúra alapú mechanizmusokra támaszkodó észlelés kijátszása lehet a cél. A kiberbiztonsági cég továbbá azt is megjegyzi, hogy bár a Big Head nem egy kifinomult zsarolóvírus és a titkosítási módszerei meglehetősen standardok, de azokra felhasználókra összpontosít, akiket egyszerű trükkökkel is át lehet verni (pl. hamis Windows frissítés).

A több változat jelenléte arra utal, hogy a vírust folyamatosan fejlesztik és finomítják a kampány leghatékonyságának maximalizálása érdekében.