január 26. 12:08

…alkalmazása. A Cisco azt tanácsolja a rendszergazdáknak, hogy állítsanak be hozzáférés vezérlési listákat (ACL), mint enyhítő stratégiát arra... január 25. 08:00

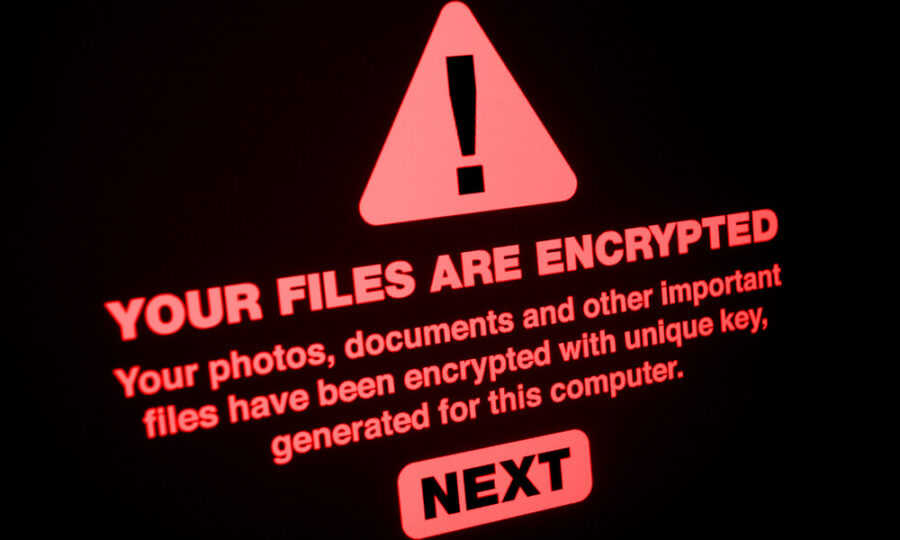

…használnak. Ezután a Windows PsExec eszközét használják a rosszindulatú .bat fájlok futtatásához a rendszereken. A batch fájl ellenőrzi... január 24. 15:11

…funkciókon kívül ezen chatbotok viselkedése módosítható, funkcióik bővíthetők, saját adatbázissal taníthatók és különböző API-okkal felszerelhetők. Ezek az egyedi... január 24. 13:28

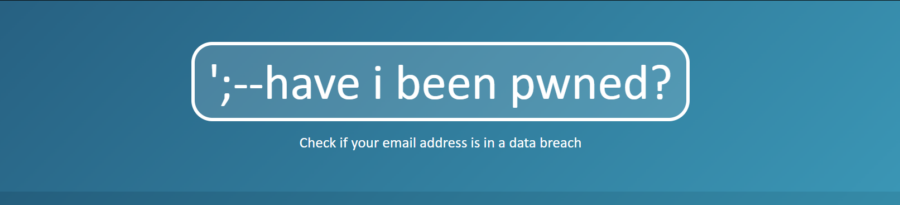

…a linkre, a támadó megszerezheti a hash-t, majd megpróbálhatja feltörni a felhasználó jelszavát offline módban. Miután megszerezték a... január 23. 14:50

…feldolgozása tetszőleges kódfuttatáshoz vezethet” – olvasható a vállalat által kiadott tanácsadásban. Az Apple-nek tudomása van egy olyan jelentésről... január 23. 14:45

Az Ivanti figyelmeztette a rendszergazdákat, hogy a kárenyhítés alkalmazása után ne változtassanak az eszközkonfigurációkon, mert így ismét sebezhetővé... január 19. 13:17

…Ez a JS fájl („index.js”) egy „autorun.bat” batch scriptet hajt végre, de csak azután, hogy lefuttatott egy kompatibilitási... január 19. 13:13

…a hívónak! Ha ilyen hívást kapunk, azonnal értesítsük a rendőrséget, és semmilyen körülmények között ne válaszoljunk az elkövető... január 18. 13:42

Az amerikai CISA és az FBI közös kiberbiztonsági tanácsadást adott ki, amelyben az AndroxGh0st rosszindulatú szoftverre figyelmeztet. Az... január 18. 13:33

…a naplókat aztán egy távoli szerverre töltik fel, hogy a támadó később begyűjthesse őket. Függetlenül attól, hogy a... január 17. 15:23

…Azoknak, akik még mindig a NetScaler ADC és NetScaler Gateway 12.1-es verziószámú, életciklusuk végét jelentő (EOL) szoftvert használják... január 17. 12:20

…Service Pack-ként történő telepítésével történik. Az eszköz ezután lefut, és megjeleníti az eredményeit a képernyőn. Ez magában foglalja... január 16. 12:55

…A Volexity által eddig felfedezett áldozatok listáján világszerte kormányzati és katonai szervek, nemzeti távközlési vállalatok, védelmi vállalkozók, technológiai... január 15. 13:48

…keresztül jelentették, és a GitLab CE és EE 16.7.2, 16.6.4, 16.5.6 verzióiban már javították. A GitLab azt tanácsolja... január 12. 13:25

…hogy érvényes tokent állítson be nullás értékkel azonosító kulcsként. Ezután jelszóvisszaállító e-mailt igényel az oldal adminisztrátor fiókjához, majd... január 10. 14:18

…a futtatható fájl egyetlen nyilvános és privát kulcspárt tartalmazott, melyet a támadások során használtak. A gyanúsított személyt Amszterdamban... január 10. 13:07

…A CVE-2023-38203 és a CVE-2023-29300 sérülékenységet 2023 közepe óta használták ki hackerek, miután a biztonsági kutatók bebizonyították, hogy... január 10. 13:04

…és az Európai Unió, az Egyesült Államok és Latin-Amerika ellen irányulnak. A fenyegetés szereplői az online elérhető MSSQL... január 9. 19:38

…könnyebben vezeti meg az áldozatot arról, hogy a számítógépen kritikus problémák vannak, amelyeket sürgősen javítani kell. Ezután előbb-utóbb... január 5. 10:18

…spameket küldtek egy Android alkalmazásból iOS eszközökre, a spamek még a frissítés után is működtek. Az Android esetében...