Az érintésmentes fizetési technológiák robbanásszerű terjedése új távlatokat nyitott a kiberbűnözés előtt is. A közelmúltban olyan, elsősorban kínai hálózatokból induló támadási hullám indult el, amely az NFC (Near Field Communication) protokollt használja jogosulatlan fizetések indítására, elsősorban ATM-eken és POS-terminálokon keresztül.

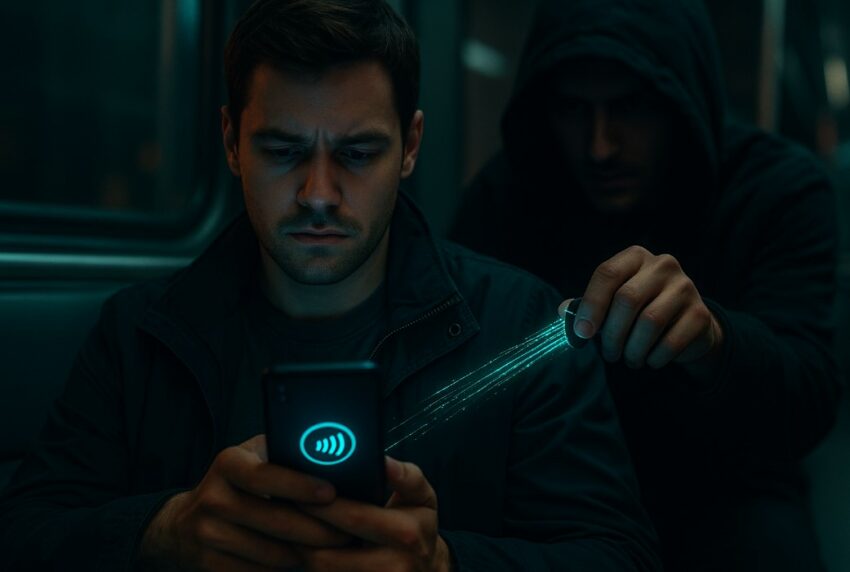

Az NFC egy olyan technológia, amely lehetővé teszi, hogy két eszköz nagyon kis távolságon belül kommunikáljon egymással. Ezt használják az érintésmentes fizetések során. Elég hozzáérinteni a telefont vagy az NFC-képes bankkártyát a terminálhoz, és már végbe is megy a tranzakció. Az NFC-alapú rendszerek, mint a Google Pay vagy az Apple Pay, a készülékeken keresztül emulálnak egy valódi bankkártyát az úgynevezett HCE (Host Card Emulation) technológia segítségével. Ez lehetővé teszi, hogy egy mobiltelefon úgy viselkedjen, mintha egy fizikai kártya lenne, kommunikálva az NFC-terminálokkal. A támadók ezt a képességet fordítják a rendszer ellen. Lehetővé teszik, hogy a támadók emulált bankkártyákon keresztül kezdeményezzenek tranzakciókat, anélkül, hogy valódi fizikai kártya lenne náluk.

A támadások során használt eszközök közé tartozik például a „Z-NFC” és a „Track2NFC”, amelyek képesek a mobilos tárcákból (pl. Google Pay, Apple Pay) kinyert adatok továbbítására ATM-ek vagy POS terminálok felé. További ismert technika a „Ghost Tap”, amely lehetővé teszi tranzakciók végrehajtását úgy, hogy azokat a kereskedői rendszerek nem érzékelik. A csalók gyakran használják a „HCE Bridge” alkalmazást is, amely különféle fizetési kernel szimulációkra képes, kifejezetten rosszindulatú célokra optimalizálva.

A támadók gyakran működtetnek automatizált mobiltelefon-flottákat, úgynevezett „fraud farmokat”, amelyek nagy volumenű támadásokat képesek végrehajtani különböző országok bankjai ellen. Ráadásul nemcsak hagyományos bankkártyák adatait próbálják megszerezni. Sok esetben hűségprogramokat, például pontgyűjtő rendszereket is célba vesznek, és az ott felhalmozott pontokat váltják pénzre. Egy másik gyakori módszer az, hogy NFC-képes terminálokat illegálisan regisztrálnak, gyakran strómanok vagy pénzmosási láncolatok segítségével. Így gyakorlatilag „álkereskedőként” vonnak ki pénzt a rendszerből.

A Resecurity kiberfenyegetési szakértőinek jelentése alapján 2025 első negyedévében számos pénzintézet jelezte az NFC-technológiát érintő csalások számának növekedését. Egy Fortune 100-as amerikai pénzintézetnél a kár már meghaladta a több millió dollárt. A támadások több kontinensre is kiterjednek, így érintik Európát, az Egyesült Királyságot, Kanadát, Japánt, Ausztráliát, sőt az Egyesült Arab Emírségeket is.

Fenyegetési indikátorok (Indicators of Compromise – IoC)

| Indikátor | Leírás |

| Package Name | com.hk.nfc.paypay |

| Alkalmazás neve | Hasznos eszköznek álcázva (pl. NFC-tool) |

| Natív könyvtárak | libjiagu.so, libjgdtc.so |

| Könyvtár elérési út | /data/data/com.hk.nfc.paypay/.jiagu/libjiagu_64.so |

| Fő osztály | com.stub.StubApp |

| Gyanús string | entryRunApplication – az alkalmazás valódi belépési pontja |

| Jogosultságok | NFC, Kamera, Internet, Tárhelyhozzáférés |

| Kommunikációs URL | https://znfcqwe[.]top |