A bűnüldöző hatóságok 2021-ben több olyan nemzetközi akciót is indítottak, amelyek a nagyobb zsarolóvírus csoportok lekapcsolására irányultak, és habár ezek sok esetben lényeges sikereket értek el ─ több letartóztatás is történt ─ a hírhedt nagyobb RaaS (Ransomware-as-a-Service) szerveződések túlélték ezeket a razziákat, és továbbra is fenyegtést jelentenek.

A kevesebb néha több

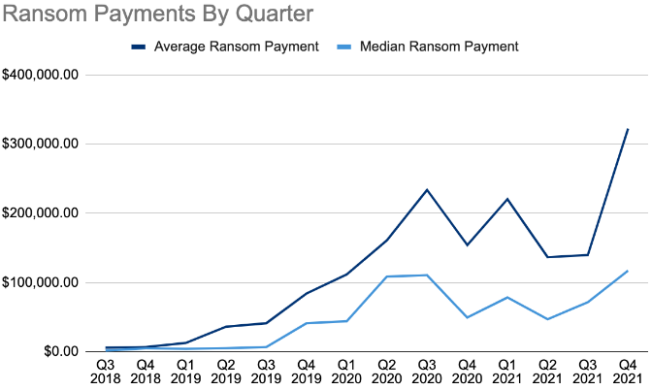

A Coveware elemzése szerint a 2021 Q4-es adatok alapján az látszik, hogy a ransomware csoportok összességében kevesebb támadást indítanak, azonban egyre magasabb váltságdíjat kérnek. Az utolsó negyedévben az átlagos váltságdíj már 322 168 dollár volt, ami 130%-kal magasabb a 2021 Q3-as időszakhoz képest.

Ábra 1: Váltságdíj átlag és medián összegek változása (Forrás: Coveware)

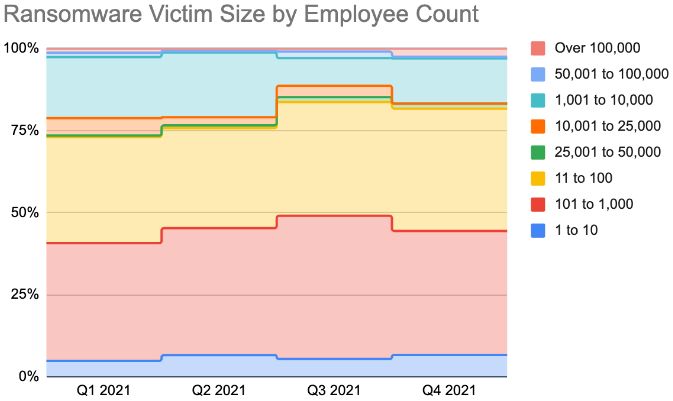

2021 során az RaaS szereplők saját bőrükön tapasztalhatták, hogy a mammutvállalatok elleni támadások akár a nemzetközi politika szintjén is hatást gyakorolhatnak. Az uralkodó új RaaS taktika ennek fényében az, hogy a kiszemelt cépont elég nagy legyen ahhoz, hogy jelentős mértékű váltságdíjat lehessen kérni a dekriptáló kulcsért, azonban ne legyen „túl nagy”, vagy olyan kritikus létfontosságú, ami politikai szinten problémát gerjeszthet, és nemzetközi hatósági együttműködést váltson ki. Mindez főleg a közepes méretű vállalkozások számára rossz hír, ugyanis tavaly év végén a ransomware támadások 82%-a kevesebb, mint 1 000 főt foglalkoztató szervezet ellen irányult.

Ábra 2: Megtámadott vállalatok foglalkoztatottak száma szerinti eloszlása (Forrás: Coveware)

Taktikák – fókuszban a sérülékenységek

ACoveware adatai alapján 2021 Q4 során a leggyakoribb zsarolóvírus a Conti volt (19.4%), dobogós még a LockBit 2.0 (16.3%), valamint a Hive (9.2%).

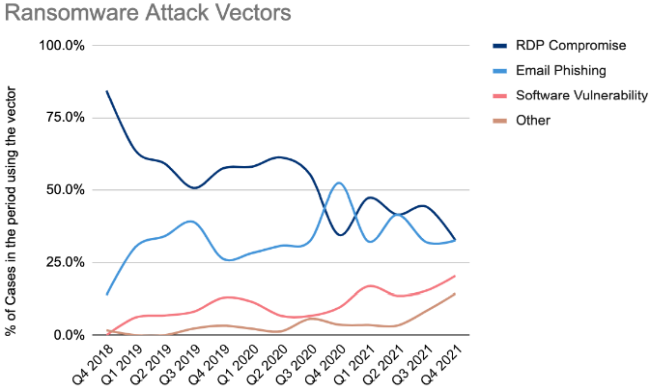

A támadások főbb jellemzői változatlanul megmaradtak (perzisztencia kiépítése, laterális terjeszkedés, adatlopás), azonban például a kezdeti fertőzési vektor tekintetében jelentősebb mértékű változás volt megfigyelhető: az RDP hitelesítőadatok helyett egyre gyakrabban indult a támadás valamely sérülékenység kihasználásával.

A leggyakoribb kihasznált sérülékenységek a következők voltak: CVE-2021-34473, CVE-2021-26855 (Microsoft Exchange), CVE-2018-13379 (Fortinet)

Világosan látszik tehát, hogy a zsarolóvírusok továbbra is komoly problémát jelentenek, amellyel a vállalkozásoknak ─ mérettől függetlenül ─ számolniuk kell.