A borítókép forrása: TheHackerNews

Komoly sérülékenységre hívja fel a figyelmet egy biztonsági szakember a PayPal kapcsán, amivel a csalók akár egyetlen kattintással pénzt lophatnak az áldozat PayPal számlájáról.

Mi az a clickjacking?

A UI redressingnek is nevezett technika lényege, hogy a támadó egy teljesen hiteles, valódi weboldalra valamilyen káros elemet helyez el ─ például gombokat, de akár egy teljes weboldalt is ─, ami akkor indít be egy káros akciót ─ például nyit meg a böngészőablakban egy fertőzött weboldalt, vagy tölt le egy káros kódot ─, ha a felhasználó erre az elemre rákattint. Ez a technika persze nem alkalmazható minden weboldal ellen, ehhez a támadott oldalnak sérülékenynek kell lennie.

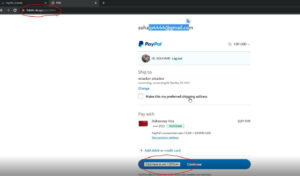

Egy ilyen sérülékenységet talált a h4x0r_dz nincknév alatt publikáló biztonsági szakember a PayPal www.paypal[.]com/agreements/approve aloldalán, ami a weboldal által elfogadott token típusokat érinti. Ennek kihasználásával a támadó egy olyan káros oldalt hozhat létre, amit ha úgy nyit meg egy felhasználó, hogy eközben be van jelentkezve a PayPal fiókjába, és rákattint a proof-of-concept bemutatóban szereplő módon, például egy gombra, akkor az automatikusan átutalást generál a támadó számlájára.

További súlyos probléma, hogy a hiba olyan online szolgáltatások esetén is kihasználható, amelyek PayPal integrációval rendelkeznek.

A TheHackerNews 2022. május 23-ai publikációja szerint a hiba annak ellenére nem került még javításra, hogy a kutató azt 2021 októberében jelentette a cég hibavadász (bugbounty) programján keresztül.