A Cyble nevű vállalat biztonsági kutatói október elején hozták nyilvánosságra a FortiOS, FortiProxy és FortiSwitchManager termékeket érintő kritikus kockázati besorolású sebezhetőség (CVE-2022-40684) leírását. A biztonsági rés lehetővé teszi a hitelesítés megkerülését, egy támadó speciálisan kialakított HTTP vagy HTTPS kérésekkel távolról jogosulatlan műveleteket hajthat végre a sebezhető eszközök admin felületén. A biztonsági hiba lényegében adminisztrátori hozzáférésre adhat módot, ugyanis egy támadó frissíthet vagy hozzáadhat egy érvényes nyilvános SSH-kulcsot az eszközhöz, amin ezáltal teljes irányítást szerezhet.

A sebezhetőségben érintett termékek és javított verziók a gyártói biztonsági közlemény szerint:

- FortiOS 7.2.0 – 7.2.1 (javítva a 7.2.2, vagy ennél magasabb verzióban)

- FortiOS 7.0.0 – 7.0.6 (javítva a 7.0.7, vagy ennél magasabb verzióban)

- FortiProxy 7.2.0 (javítva a 7.2.1, vagy ennél magasabb verzióban)

- FortiProxy 7.0.0 – 7.0.6 (javítva a 7.0.7, vagy ennél magasabb verzióban)

- FortiSwitchManager 7.2.0 (javítva a 7.2.1, vagy ennél magasabb verzióban)

- FortiSwitchManager 7.0.0 (javítva a 7.0.1, vagy ennél magasabb verzióban)

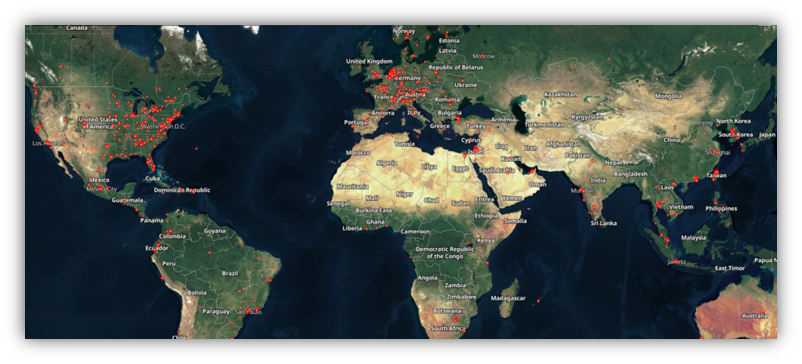

A Cyble szerint több mint 100 000 FortiGate tűzfal érhető el a nyitott Internetről, ezek közül bármelyik sérülékeny példány a támadók célpontjává válhat.

A kiberbiztonsági cég szerint a sérülékenység kihasználására irányuló támadások 2022. október 17-e óta aktívan zajlanak. A dark webet is monitorozó cég arra hívja fel a figyelmet, hogy egyes kiberbűnözők olyan hálózatokhoz kínálnak hozzáférést, amelyeket feltételezhetőleg ezzel a sebezhetőséggel kompromittáltak.