A Nemzetbiztonsági Szakszolgálat Nemzeti Kibervédelmi Intézet (NBSZ NKI) a Magyar Posta Zrt. nevével visszaélő, adathalász hivatkozást tartalmazó szöveges üzenetek (SMS) terjedésére hívja fel a figyelmet.

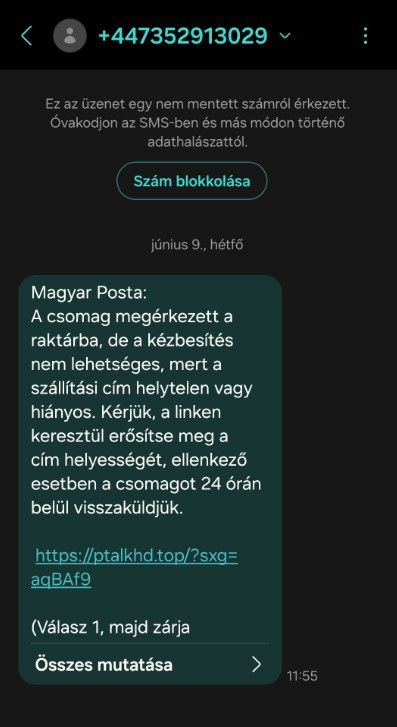

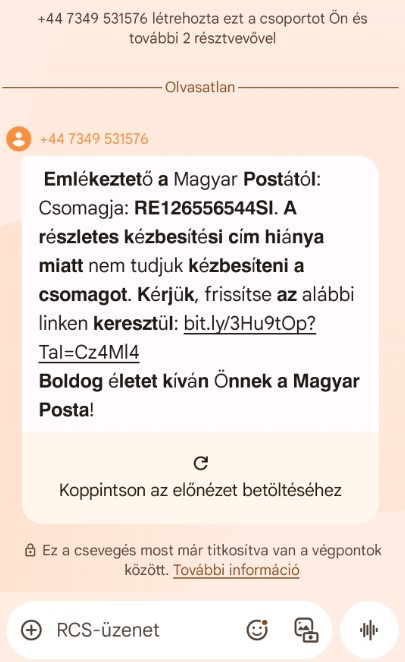

Intézetünkhöz ismét megnövekedett számú állampolgári bejelentés érkezett a Magyar Posta Zrt. nevével visszaélő, káros hivatkozást tartalmazó SMS üzenetekkel kapcsolatban. Az SMS-ek szövegezése alapján a szállítási cím hiányára hivatkozva kérik a címzett adatainak egyeztetését. A linkre kattintva a Magyar Posta Zrt. nevével és arculati elemeivel ellátott, csaló oldal jelenik meg, ahol a szállítási cím mellett a bankszámla-információkat is bekérik.

A csalás újszerű eleme, hogy az üzeneteket végponttól végpontig titkosított RCS (Rich Communication Services) formátumban kézbesítik. Az ilyen üzenetek – például a Google Messages alkalmazáson keresztül – tartalmát sem a szolgáltató, sem a Google, sem pedig a hagyományos spam- vagy adathalász-szűrők nem tudják ellenőrizni, mivel azok csak a küldő és a fogadó eszközön visszafejthetők. Ennek következtében a tartalomalapú szűrés nem alkalmazható, így az adathalász üzenetek rejtve maradhatnak az automatikus védelmi rendszerek elől, és jellemzően csak felhasználói bejelentés alapján azonosíthatók.

Az NBSZ NKI az alábbiakat javasolja:

- Ne kattintsunk e-mail/SMS üzenetben érkező hivatkozásokra!

- Mindig kezeljük kellő gyanakvással az SMS-ben vagy e-mailben érkező linkeket, különösen azokat, amelyekben csak egy rövid, figyelemfelkeltő vagy sürgető üzenet szerepel!

- Amennyiben felmerült a lehetősége, hogy a hivatkozás megnyitásra került, az NBSZ NKI javasolja az érintett készülék teljes körű vírusvédelmi átvizsgálását.

- Az NBSZ NKI rendszeresen tesz közzé tájékoztatást a megnövekedett számú csalási kisérletekről, javasoljuk ezek figyelemmel kisérését.