A Nemzetbiztonsági Szakszolgálat Nemzeti Kibervédelmi Intézet (NBSZ NKI) a Nemzeti Adó- és Vámhivatal nevével visszaélő, káros csatolmányt tartalmazó e-mailek terjedésére hívja fel a figyelmet.

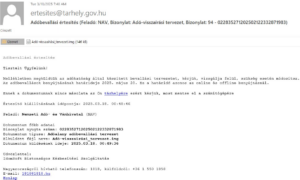

Intézetünkhöz több állampolgári, valamint vállalati megkeresés érkezett, amely szerint gyanús, látszólag a Nemzeti Adó- és Vámhivataltól, hivatalos címről érkező és hivatalos formátumú levelet kaptak. (1. ábra).

A káros csatolmányt tartalmazó levél időzítése nem véletlen, hiszen az elkövetkező időszakban a törvényi határidők miatt sok felhasználónak küld ki hasonló értesítőt a Nemzeti Adó- és Vámhivatal, így feltételezhetően meg fog szaporodni az ehhez hasonló rosszindulatú e-mailek száma.

A káros levél megtévesztően hasonlít egy valódi Ügyfélkapus értesítő üzenetre, és a levél feladója is valódinak tűnik (ertesites@tarhely.gov.hu), azzal a különbséggel, hogy a hamis e-mail tartalmaz egy csatolmányt. A levél fejlécének vizsgálatából kiderül, hogy, az valójában nem a NISZ Zrt. által üzemeltetett tarhely.gov.hu szolgáltatástól érkezik, vagyis a feladót meghamisították.

A levélben a felhasználó tárhelyére feltöltött dokumentum típusa „Adóalany adóbevallási tervezet”, a dokumentum neve pedig: „Adó-visszaírási_tervezet.img”.

A NISZ Zrt. által üzemeltetett tarhely.gov.hu szolgáltatástól érkező hivatalos értesítések ─ például, ha új dokumentum érkezett a tárhelyére ─ sosem tartalmaznak mellékletet, hiszen egy ilyen dokumentum kizárólag az Ügyfélkapus hitelesítési folyamat után érhető el. Tehát ha egy ilyen értesítés csatolmányt tartalmaz, az biztosan csaló üzenet.

A levélben szereplő linkek ténylegesen az Ügyfélkapu tárhelyre („https://tarhely.gov.hu”-ra és a „https://magyarorszag.hu”-ra) vezetnek, ahol a felhasználó bejelentkezhet.

Az NBSZ NKI az alábbiakat javasolja:

- Ebben az időszakban fokozott óvatossággal kezeljük ezen e-maileket! Az ilyen típusú értesítésekhez SOSEM tartozik csatolmány, a hivatkozott állományok a felhasználó táhelyére kerülnek feltöltésre és onnan elérhetőek.

- Amennyiben az ertesites@tarhely.gov.hu címről érkező levelek csatolmányt tartalmaznak, semmiképpen se nyissa meg a hivatkozott mellékletet!

- Ugyan az Intézetünkhöz beérkezett levelekben a hivatkozások az Ügyfélkapu tárhelyére vezettek, javasoljuk, hogy mindig az Ügyfélkapu hivatalos weboldalán (https://ugyfelkapu.gov.hu) jelentkezzen be dokumentumai megtekintéséhez!

Amennyiben felmerült a lehetősége, hogy a csatolmány megnyitásra került, az NBSZ NKI javasolja az érintett munkaállomás teljeskörű vírusvédelmi átvizsgálását.

Az Intézetünkhöz beérkezett, káros csatolmányt tartalmazó levelek vizsgálata során feltárt indikátorok a következők:

Subject: Adóbevallási értesítés (Feladó: NAV, Bizonylat: Adó-visszaírási tervezet, Bizonylat: 94 – 022835271202502122332871983)

Csatolmány: Adó-visszaírási_tervezet.img

- MD5 c408c21329d3a05bf198884ff60feebb

- SHA1 aa160f264d1fc0c6ab08aa418e8cc9c0a24c14b1

- SHA256 3db0dbab18c7a0deaa83d56561d9193bbdc768261a97ff599e56bcb73e1a5027

Adóbevallás.img

- MD5: 8c52ea79035b9c2dbe07be4ce42de9e8

- SHA1: 65fa6c03187ed16945e9ebde50481744c1418da3

- SHA256: a94dfb103e5654ec3aebd922f135e1ad843391d26706cc964f9667ddc64567d7

Futtatható állomány: Adó-visszaírási_tervezet.img.exe

- MD5: ca5c6030f8eb7f31dd77e83f2784115e

- SHA1: 5eb1d72901a45e896a7ee6e9b1528da663c5ff27

- SHA256: 4b2fa6f8293f7fde9c64b093b1b63600a60ba76a7afee403adb6eb2ae23f6179

Adóbevallás.img.exe

- MD5: 5782c325af2e5e98a409305e75601198

- SHA1: f444e807342f3ea02c42072d64026c5d4b5c9b1e

- SHA256: f94607a77ad13885eb014cb19228c2f246a808cd96ac31f8dd62c7ddded62c97

- osdugalic[.]edu[.]rs 185[.]119[.]88[.]55

- 196[.]251[.]92[.]20