A DarkSword körüli legfontosabb friss megfigyelések szerint a Star Blizzard, más néven TA446, már nemcsak a megszokott hitelesítőadat-halászati és befolyásolási technikáival dolgozik, hanem ezt az iPhone-ok ellen használható készletet is beemelte az eszköztárába. A Proofpoint ezt egy 2026. március 26-án észlelt, Atlantic Council meghívónak álcázott spearphishing hullámhoz kötötte, amely több…

Az ausztrál kormány azzal vádolja a techóriásokat, hogy megszegték a 16 éven aluliak közösségi média használatára vonatkozó tilalmat, miután az ország online biztonsági hivatala felhívta a figyelmet arra, hogy számtalan gyermek rendelkezik még közösségi fiókkal. Mintegy 900 ausztrál szülőkből álló felmérés során kiderült, hogy a 16 év alatti felhasználók 70%-a…

2026. március 16-án adatvédelmi incidens érte a CareCloud egészségügyi informatikai céget, amely közel 8 órás hálózati zavart okozott, ráadásul érzékeny adatok is nyilvánosságra kerültek a biztonsági esemény során. Az Egyesült Államok Értékpapír- és Tőzsdefelügyeletnek (SEC) benyújtott incidensbejelentő szerint a CareCloud március 16-án ideiglenes hálózati zavart tapasztalt a CareCloud Health rendszerében,…

Az Európai Bizottság vizsgálatot folytat egy adatvédelmi incidens kapcsán, miután a ShinyHunters nevű kiberbűnöző csoport hozzáférést szerzett a szervezet egyik Amazon Web Services (AWS) fiókjához. A ShinyHunters előző hét elején vette fel a kapcsolatot a BleepingComputerrel, mondván, hogy az europa.eu webes platformon keresztül sikeresen hozzáfértek az Európai Bizottság rendszeréhez, és…

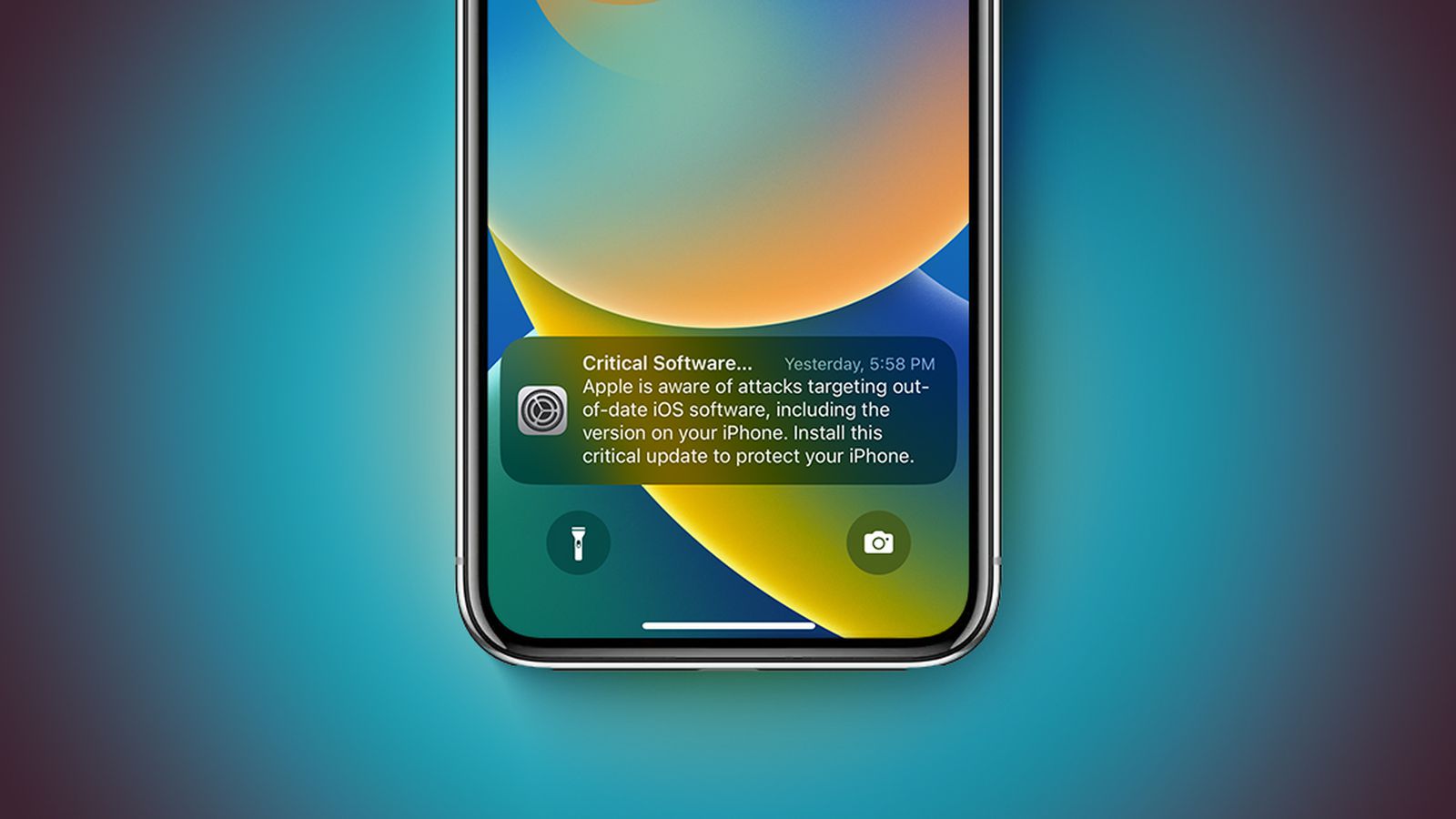

(A borítókép forrása: macrumors.com) Az Apple mostantól értesítéseket küldhet a zárolási képernyőre az iOS és iPadOS régebbi verzióit futtató eszközök felhasználóinak, hogy felhívja a figyelmüket a webalapú támadások veszélyeire és sürgesse őket a frissítések mielőbbi telepítésére. „Az Apple tisztában van az elavult iOS szoftvereket célzó támadásokkal, beleértve az Ön készülékét….

A PTC Inc. kritikus sebezhetőséget azonosított a Windchill és FlexPLM rendszerekben, amely távoli kódfuttatást tehet lehetővé.

Egy francia nyelvű, vállalati környezeteket célzó adathalász kampány során a támadók hamis önéletrajzokat használnak kriptobányász és adathalász szoftverek telepítésére. A Securonix kutatói szerint a kampány Visual Basic Script (VBScript) fájlokat használ, amelyek önéletrajznak álcázva érkeznek phishing e-maileken keresztül. A rosszindulatú kód futtatása után egy többfunkciós eszközkészlet települ, amely egyszerre képes…

A LiteLLM nevű, több nagy nyelvi modell elérését biztosító nyílt forráskódú interfész két verzióját is eltávolították a Python Package Indexből (PyPI), miután egy ellátásilánc-támadás során rosszindulatú, hitelesítő adatok eltulajdonítására szolgáló kóddal fertőzték meg őket.

Az OpenAI piacra dobja az új Library nevű funkcióját, amely személyes adatok és fényképek tárolására alkalmas az OpenAI felhőalapú tárhelyén. A funkció hozzáféréshez Plus, Pro vagy Business előfizetés szükséges, és az Európai Gazdasági Térség, Svájc illetve az Egyesült Királyság területén kívül mindenhol elérhető. Az eszköz célja a feltöltött és megalkotott…

2026-ban is folytatódnak a Microsoft SQL Server (MS-SQL)rendszereket célzó, egyre kifinomultabb támadások. Az elemzések szerinta támadók egy új „ICE Cloud Client” néven azonosított kártevőt alkalmaznak, amely további fertőzések előkészítésére szolgál. Az AhnLab Security Intelligence Center (ASEC) elemzése szerint a kampányok a Larva-26002 csoporthoz köthetők, akik elsősorban a nem megfelelően védett,…

A Google előző hét csütörtökön bejelentett egy új, „fejlettebb” sideloading folyamatot, amely a nem ellenőrzött fejlesztők által készített szoftverek számára 24 órás kötelező várakozási időt ír elő, mielőtt települhetnének egy Android rendszerre. Az új folyamat jól illeszkedik a Google azon törekvéseihez, hogy hitelesített Android eszközre kizárólag ellenőrzött fejlesztők által készített…

A VoidStealer nevű információlopó (infostealer) egy új módszerrel kerüli meg a Chrome Application-Bound Encryption (ABE) védelmi mechanizmusát, és megszerzi a böngészőben tárolt érzékeny adatok visszafejtéséhez szükséges főkulcsot (master key). Az új módszer során a malware hardver töréspontok segítségével közvetlenül a böngésző memóriájából nyeri ki a titkosításhoz és visszafejtéshez használt v20_master_key…