Az AgeoStealer egy új, célzottan játékosokat támadó malware, amely social engineering technikákra épít.

Az IT-biztonság egy állandó küzdelem a támadók és a védelmezők között.

A kiberbiztonsági szakemberek újabb kritikus sérülékenységekre hívták fel a figyelmet az Apple AirPlay protokolljában és az AirPlay SDK-ban.

A Marks & Spencer súlyos kibertámadás áldozata lett, amelyért a hírhedt Scattered Spider hackercsoport lehet felelős. A támadás miatt az online rendelések felfüggesztésre kerültek, és jelentős üzleti és technikai zavarokat okozott a vállalat működésében.

Az SAP közzétette a CVE-2025-31324 azonosítójú hitelesítést nem igénylő fájlfeltöltési (unauthenticated file upload) sérülékenységet, amely az SAP NetWeaver Visual Composer, azon belül is a Metadata Uploader komponensét érinti.

A világ nagy figyelmet kapó eseményei mindig vonzzák a kiberbűnözők figyelmét.

A 2025 februári adatok alapján 17%-kal nőtt a phishing e-mailek száma.

A Nemzeti Kibervédelmi Intézet honlapján a látogatók jellemzően olyan cikkeket olvashatnak, amelyek egy-egy kiberbiztonsági incidensről, felfedezett sérülékenységről, esetleg egy sürgős szoftverfrissítésről ad hírt.

A Mandiant, a Google tulajdonában lévő kiberbiztonsági vállalat M-Trends 2025 című jelentése átfogó képet ad a globális kiberfenyegetések alakulásáról.

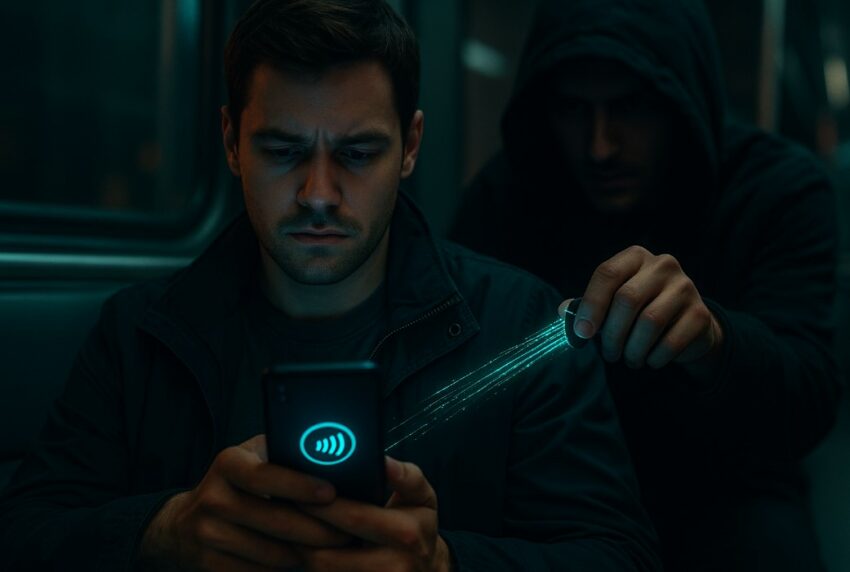

Az érintésmentes fizetési technológiák robbanásszerű terjedése új távlatokat nyitott a kiberbűnözés előtt is.

A mesterséges intelligencia térhódításával nemcsak az adatvédelmi, etikai és gazdasági kérdések kerültek a figyelem középpontjába, hanem olyan részletek is, mint az udvariasság.

A SuperCard X névre hallgató malware-as-a-service platform olyan módszert vezet be, amely az NFC-technológiát kihasználva teszi lehetővé bankkártyás csalások végrehajtását.