Az FBI és az NSA közös elemzést adtak ki a Drovorub (magyar fordításban nagyjából “favágó”) névre keresztelt káros kódról, amelyet a hírhedt Fancy Bear (APT28) orosz állami hcaker csoporthoz kötnek.

Négy, egymás után kihasználható sérülékenységere hívta fel a figyelmet a pénteki DEF CON konferencián Pedro Umbelino, a portugál székhelyű Char49 kiberbiztonsági cég egy kutatója.

A Twitternél jelenleg nem működik az SMS-en és telefonos híváson keresztüli kétfaktoros azonosítás, az ügyfelek nem kapják meg az ellenőrző kódokat.

TeamViewer felhasználók számára erősen javasolt a CVE 2020-13699 számú sérülékenységet javító biztonsági frissítés telepítése, ugyanis a hiba lehetővé teheti, hogy egy támadó egy viszonylag könnyen kivitelezhető támadás során ellopja jelszavukat.

Kína fejlesztéseket végzett legismertebb cenzúra eszközén, a Nagy Tűzfalon (GFW), annak érdekében, hogy a webes forgalom megfigyelését megakadályozó TLS 1.3 és az ESNI (Encrypted Server Name Indication) protokollokat használó titkosított HTTPS kapcsolatok blokkolásra kerüljenek.

cPanel és WebHost Manager (WHM) felhasználókat céloz egy új, cseles adathalász kampány.

A Trustwave biztonsági szakemberei egy veszélyes, Living Off the Land-típusú biztonsági hibát azonosítottak a Microsoft Teams frissítéskezelőjében (MS Teams Udater), ami egy támadó számára lehetővé teheti tetszőleges kód letöltését az áldozat rendszerére.

A Twitter arra kéri androidos felhasználóit, hogy mielőbb frissítsék az alkalmazást, amennyiben azt Android 8 (Oreo) vagy 9 (Pie) verzión használják, ugyanis egy biztonsági rés lehetővé teszi, hogy más alkalmazások hozzáférjenek személyes Twitter adataikhoz, beleértve a privát üzeneteket (Direct Messeges) is.

A Wordfence biztonsági csapata egy súlyos sérülékenységet azonosított a The Official Facebook Chat Pluginben, amit több, mint 80 000 WordPress oldalon alkalmaznak.

A Canon image.canon nevű felhő szolgáltatása augusztus 4-e óta ismét elérhető hat napos leállás után, azonban a szolgáltatás helyreállását követő céges közlemény tartalmazott egy furcsa utalást – miszerint adatszivárgás nem történt a leállás során – ami felkeltette a BleepingComputer figyelmét.

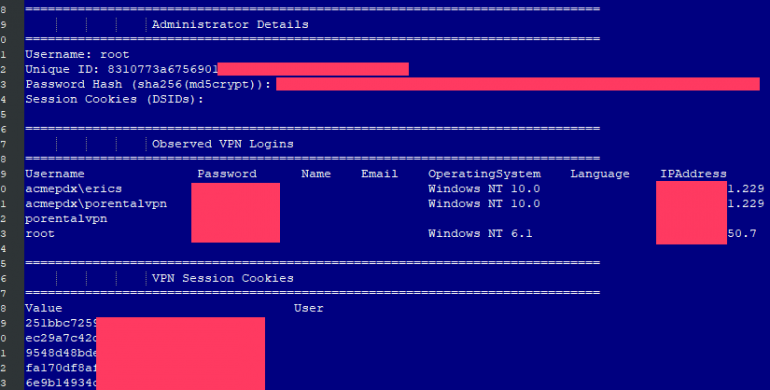

(a kép forrása: ZDNet) Több, mint 900 nagyvállalati Pulse Secure VPN szerverek hitelesítő adatai szivárogtak ki egy hacker fórumon. Az adatok között rendkívül érzékeny információk találhatók: felhasználónevek, jelszavak (szabad szöveges formában), a VPN szerverek IP címei, firmware verziók, SSH kulcsok, lokális felhasználók listája, hashelt jelszavaik, admin fiókadatok, VPN…

Amerikai kormányügynökségek (CISA, FBI, DoD) egy közös tájékoztatóban hívják fel a figyelmet egy feltételezések szerint kínai állami hackerek által 2008 óta alkalmazott vírusra.