Tisztelt Ügyfelünk!

A Nemzetbiztonsági Szakszolgálat Nemzeti Kibervédelmi Intézet (NBSZ NKI) rendkívüli tájékoztatót ad ki az interneten terjedő, kéretlen e-mail üzenetek kapcsán.

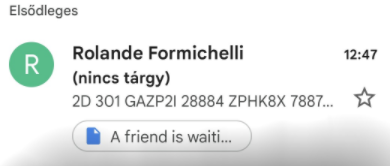

Az üzenetek közös jellemzője, hogy a szövegtörzsben betűkből és számokból álló kódsorok találhatóak (1. ábra), illetve csatolmánnyal rendelkeznek. A csatolmány egy káros HTML file, amit megnyitva egy Bitcoin marketplace-t szimuláló adathalász oldalra vezet.

1. ábra: Az adathalász levél mintája

Az NBSZ NKI javaslatai az adathalász e-mailek kezelésével kapcsolatban:

- Soha ne kattintson az e-mailben érkező bejelentkezési, vagy személyes, illetve érzékeny adat megadását kérő üzenetekben szereplő hivatkozásokra! Minden esetben külön keressen rá az adott cég, vagy szervezet hivatalos weboldalára és ott bejelentkezve ellenőrizze a kapott üzenet valóságtartalmát!

- Amennyiben munkahelyi e-mail fiókjába gyanúsnak ítélt levél érkezik, jelölje meg SPAM üzenetként, valamint értesítse a szervezet információbiztonsági felelősét, rendszergazdáját.

- Előfordulhat, hogy az adathalász üzenetek csatolmányt is tartalmaznak (például egy Microsoft Word dokumentum, egy tömörített, .iso vagy .pdf kiterjesztésű fájl). Ezeket ne nyissa meg, és ne töltse le!

- Amennyiben adathalászatra utaló eseményt tapasztal, erről haladéktalanul értesítse az érintett szervezet információbiztonsági felelősét vagy rendszergazdáját és jelentse be Intézetünkhöz a csirt@nki.gov.hu incidensbejelentő e-mail címen.

- Tekintse meg az NBSZ NKI „E-mailed jött? Gondolkodj, mielőtt kattintasz!” című tudatosító infografikáját az adathalászat felismeréséről, amelyet az alábbi hivatkozáson érhet el: https://nki.gov.hu/it-biztonsag/kiadvanyok/segedletek/e-mailed-jott-gondolkodj-mielott-kattintasz/

A tájékoztató szövege letölthető pdf formátumban.