Tisztelt Ügyfelünk!

A Nemzetbiztonsági Szakszolgálat Nemzeti Kiberbiztonsági Intézet (NBSZ NKI) riasztást ad ki az MVM Next Energiakereskedelmi Zrt. nevével és arculati elemeivel visszaélő, adathalász hivatkozást tartalmazó szöveges üzenetek (SMS) terjedése kapcsán.

Intézetünkhöz megnövekedett számú állampolgári bejelentés érkezett az MVM Next Energiakereskedelmi Zrt. nevével és arculati elemeivel visszaélő, káros hivatkozást tartalmazó, valójában nem fennálló villanyszámla tartozás rendezésére felszólító, megtévesztő SMS üzenetekkel kapcsolatban.

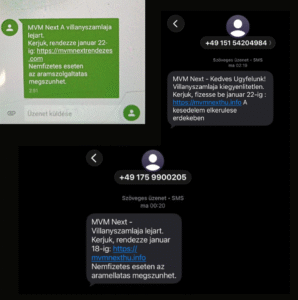

Az adathalász folyamat egy SMS üzenettel indul (1. ábra), amely látszólag az MVM Next Zrt.-től érkezik. Az üzenet arra figyelmeztet, hogy a villanyszámla lejárt vagy kiegyenlítetlen, és az áramszolgáltatás megszüntetésével fenyeget. Egy linket is tartalmaz, amely a felhasználót egy az MVM Next Zrt. arculati elemeit felhasználó adathalász weboldalra irányítja. A gyanús hivatkozások az eddigi bejelentések szerint az mvmnexthu[.]info valamint az mvmnextrendezes[.]com weboldalakra irányítják a felhasználókat, amelyek nem az MVM Next Energiakereskedelmi Zrt. hivatalos felületei.

Az ezekhez hasonló, eredeti elérhetőséghez szándékosan hasonlító domain nevek az adathalász kísérletek tipikus jelei. Ezekben a megtévesztő, hamis SMS-ekben található linkekkel a csalók saját weboldalukra irányítják az ügyfeleket annak érdekében, hogy ott megszerezzék bankkártya adataikat (2. ábra).

Az NBSZ NKI az eset kapcsán az alábbiakat javasolja:

- Ne kattintsunk az SMS üzenetben érkező hivatkozásokra!

- Mindig kezeljük kellő gyanakvással az SMS-ben, vagy e-mailben érkező linkeket, különösen azokat, amelyekben csak egy rövid, figyelemfelkeltő vagy sürgető üzenet szerepel!

- Az adathalász üzenetek gyakran a félelemkeltésre építenek, és sürgetik a felhasználót, hogy azonnal cselekedjen (például “az áramszolgáltatás megszűnhet”).

- Mindig ellenőrizzük a weboldal címét a böngésző címsorában! Az MVM Next Energiakereskedelmi Zrt. hivatalos weboldala a „www.mvmnext.hu”. Bármilyen ettől eltérő cím (például mvmnexthu[.]info, mvmnextrendezes[.]com) gyanúra ad okot.

- Az MVM Next Energiakereskedelmi Zrt. által küldött figyelmeztető üzenetek linket nem tartalmaznak.

- Az adathalász üzenetek felismerését segítheti a magyartalan megfogalmazás, az ékezetek hiánya, valamint a helyesírási pontatlanságok megjelenése.

- Amennyiben a hivatkozás megnyitásra került, az NBSZ NKI az érintett eszköz azonnali és teljes körű vírusvédelmi átvizsgálását javasolja.

Amennyiben önhöz ehhez hasonló megkeresés érkezik, kérjük jelezze ezt az NBSZ NKI incidensbejelentési elérhetőségén: csirt@nki.gov.hu, illetve továbbítsa azt a szolgáltató felé: adathalasz@mvm.hu!

A pénzügyi csalások elkerüléséhez további információt a KiberPajzs oldalán találhatunk.