Kiberaktivisták egy csoportja törte fel a Trigona ransomware csoport szervereit, és az összes rendelkezésre álló információ lemásolása után törölte azokat.

A megszerzett adatok között voltak kriptovaluta pénztárcák (hot wallet), forráskódok és olyan adatbázis rekordok, amelyek potenciálisan visszafejtési kulcsokat is tartalmazhattak.

Az Ukrainian Cyber Alliance (UCA) hackerei a CVE-2023-22515 sérülékenység kihasználásával jutottak hozzá a Trigona ransomware infrastruktúrájához, amely a Confluence Data Center és a Server kritikus biztonsági rése, amely távolról is kihasználható a jogosultságok kiterjesztésére.

Az UCA október elején törte fel először a Trigona ransomware Confluence szerverét és észrevétlenül térképezte fel a kiberbűnözők infrastruktúráját.

Egy UCA aktivista képernyőképeket tett közzé a ransomware csoport belső dokumentumairól, amire a Trigona tagjai a jelszavak megváltoztatásával és a nyilvános infrastruktúra leépítésével reagáltak.

Just hacked into ru ransomware gang confluence 🙂 pic.twitter.com/iJ8uRPyRCc

— herm1t (@vx_herm1t) October 12, 2023

Később az aktivistáknak sikerült hozzáférést szerezniük a Trigona adminisztrációs felületeihez, a blogukhoz, az adatszivárogtató oldalhoz, valamint a belső eszközeikhez is (Rocket.Chat, Jira és Confluence szerverek).

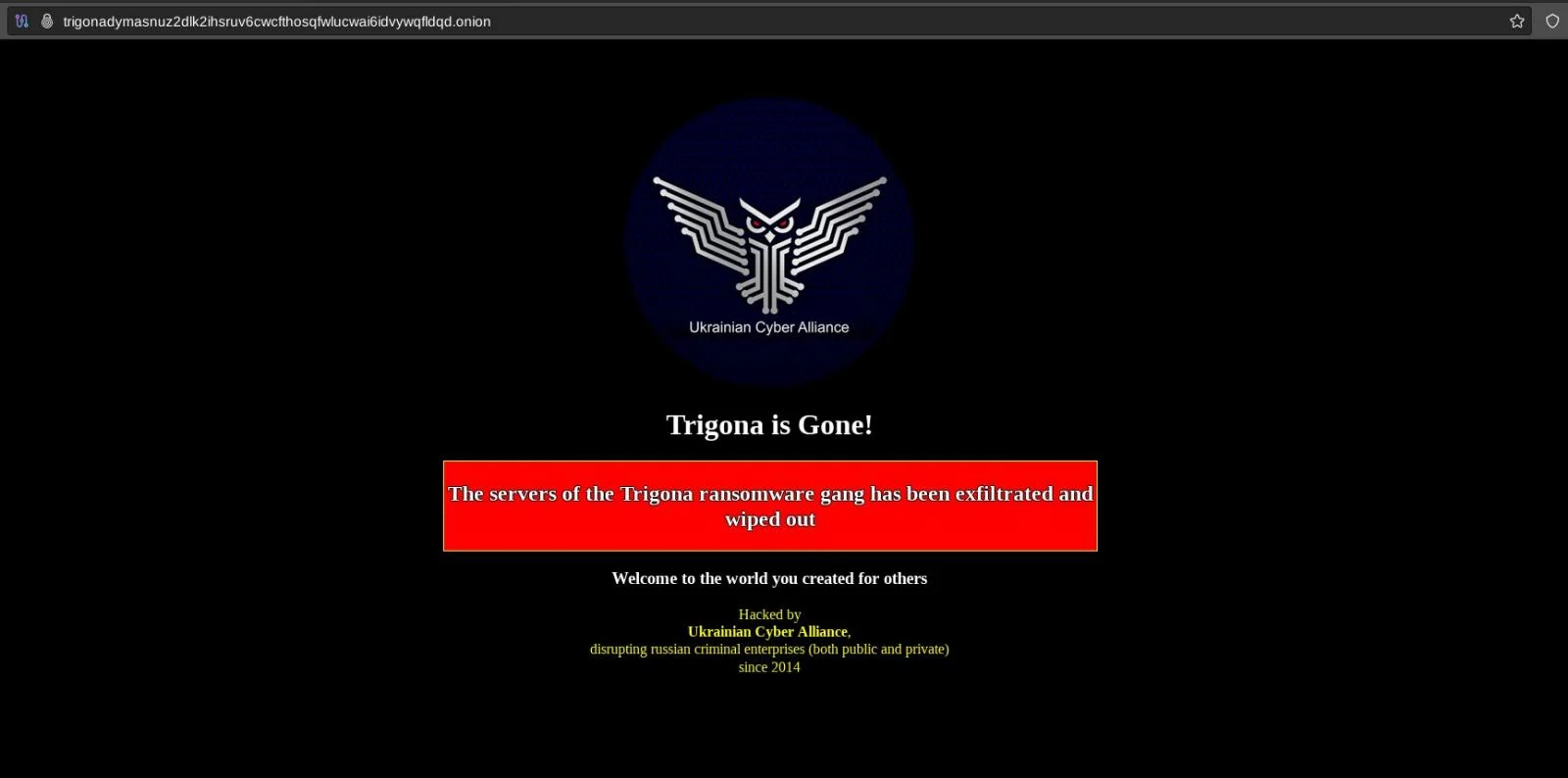

Miután az összes elérhető adatot letöltötték, az UCA aktivistái törölték és megrongálták ransomware csoport webhelyeit, és megosztották az adminisztrációs panel webhelyének kulcsát is. Az UCA azt állítja, hogy három, valószínűsíthetően több száz gigabájtnyi lopott dokumentumot tartalmazó biztonsági másolatot sikerült megszerezniük.