Jelenleg több mint 10 000 nyilvánosan elérhető Fortinet tűzfal található az interneten, amely sebezhető egy aktívan kihasznált, kritikus súlyosságú, kétfaktoros hitelesítés (2FA) megkerülését lehetővé tevő sérülékenységgel szemben.

A sebezhetőség egy közel öt éve ismert biztonsági problémára vezethető vissza, melyet CVE-2020-12812 azonosítón követnek nyomon. A Fortinet 2020-ban adta ki a FortiOS 6.4.1, 6.2.4 és 6.0.10 verziókat a sérülékenység javítására. A gyártó emellett alternatív kockázatcsökkentő intézkedésként azt javasolta azon üzemeltetők számára, akik nem tudták azonnal telepíteni a frissítéseket, hogy kapcsolják ki a felhasználónevek kis- és nagybetű-érzékenységét (username-case-sensitivity), ezzel megelőzve a hitelesítés megkerülésére irányuló támadási kísérleteket.

A CVE-2020-12812 sérülékenység CVSS pontszáma 9.8, és a FortiGate SSL VPN komponens hitelesítési mechanizmusát érinti. A sebezhetőség lehetővé teszi, hogy a támadók a felhasználónév kis- és nagybetűinek módosításával bejelentkezzenek a nem frissített eszközökre anélkül, hogy a második hitelesítési tényező (FortiToken) ellenőrzésére sor kerülne.

A Fortinet a közelmúltban ismételten figyelmeztette ügyfeleit arra, hogy a CVE-2020-12812 sérülékenységet továbbra is aktívan kihasználják. A támadások elsősorban azokat a tűzfalakat érintik, amelyeknél az LDAP-alapú hitelesítés (Lightweight Directory Access Protocol) engedélyezve van, és a konfiguráció megfelel a kihasználáshoz szükséges feltételeknek.

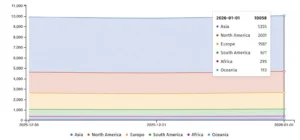

Az internetbiztonsági incidensek monitorozásával foglalkozó Shadowserver adatai alapján jelenleg több mint 10 000 olyan Fortinet tűzfal található, amely nem rendelkezik a szükséges javítással, és továbbra is kitett a CVE-2020-12812 kihasználására épülő támadásoknak.

A CISA és az FBI már 2021-ben figyelmeztetett arra, hogy állami támogatással működő támadócsoportok Fortinet FortiOS rendszereket céloznak több sérülékenység együttes kihasználásával, köztük a CVE-2020-12812 által lehetővé tett 2FA megkerüléssel is. A CISA később a sérülékenységet felvette a KEV katalógusába is.

A Fortinet termékeit érintő sérülékenységeket rendszeresen kihasználják célzott és tömeges támadásokban, gyakran nulladik napi sérülékenységként. A közelmúltban több olyan eset is ismertté vált, amelyben hitelesítést megkerülő vagy távoli kódfuttatást lehetővé tévő Fortinet sérülékenységeket használtak ki admin jogosultságok megszerzésére, illetve rendszerszintű kompromittálások végrehajtására.