A SolarWinds kritikus biztonsági frissítéseket adott ki a Serv-U fájlátviteli szoftver négy, távoli kódfuttatást (RCE) lehetővé tevő sérülékenységének javítására. A legsúlyosabb, a CVE-2025-40538 azonosítón nyomon követett sebezhetőség hibás hozzáférés-vezérlésből ered. A sérülékenység lehetőséget biztosít arra, hogy magas jogosultságokkal rendelkező támadók root- vagy adminisztrátori szintű hozzáférést szerezzenek az érintett szervereken. A sebezhetőség kihasználásával rendszeradminisztrátori fiók hozható létre, valamint tetszőleges kód futtatható root jogosultsággal, akár domain- vagy csoportadminisztrátori jogosultság felhasználásával.

A frissítés további két típuskeverési (type confusion) sérülékenységet, valamint egy nem biztonságos közvetlen objektumhivatkozási (Insecure Direct Object Reference – IDOR) hibát is javít. Ezek szintén lehetővé tehetik a root jogosultságú kódfuttatást. Bár a sérülékenységek súlyosak, kihasználásuk feltétele, hogy a támadó már eleve magas jogosultságokkal rendelkezzen az adott rendszeren. Ez szűkíti a támadási lehetőségeket, ugyanakkor reális forgatókönyv lehet olyan esetekben, amikor a támadók jogosultságkiterjesztési sebezhetőségeket láncolnak össze, vagy korábban megszerzett adminisztrátori hitelesítő adatokat használnak fel.

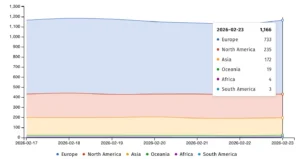

A Serv-U a vállalat saját üzemeltetésű, Windows és Linux környezetben működő, MFT- és FTP-kiszolgáló funkciókat biztosító megoldása, amely lehetővé teszi a szervezetek számára a biztonságos fájlcserét FTP, FTPS, SFTP és HTTP/S protokollokon keresztül. A SolarWinds Serv-U-hoz hasonló fájlátviteli szoftverek kiemelt célpontnak számítanak, mivel közvetlen hozzáférést biztosítanak olyan dokumentumokhoz, amelyek érzékeny vállalati és ügyfél adatokat tartalmazhatnak. Az interneten elérhető példányok száma jelentős. Különböző források több ezer, illetve tízezres nagyságrendű nyilvánosan hozzáférhető szervert azonosítanak (1. ábra).

Az elmúlt években több kiberbűnözői és államilag támogatott csoport is kihasználta a Serv-U korábbi sérülékenységeit adatlopási és zsarolóvírus-kampányok során. A CVE-2021-35211 azonosítón nyomon követett távoli kódfuttatási hiba például vállalati hálózatok kompromittálásához vezetett, míg a 2024-ben azonosított útvonal-bejárási (path traversal) sérülékenységet (CVE-2024-28995) nyilvánosan elérhető PoC kód felhasználásával használták ki aktívan.

A CISA jelenleg több olyan SolarWinds-sebezhetőséget is nyilvántart, amelyek esetében megerősítették az aktív kihasználást.