A kiberbűnözők egy GhostPairing néven azonosított támadási kampány keretében a WhatsApp legitim készülékösszekapcsolási (device linking) funkcióját kihasználva kompromittálják a felhasználói fiókokat.

A módszer nem igényli a hagyományos hitelesítési mechanizmusok technikai megkerülését. A támadók social engineering eszközökkel érik el, hogy az áldozat saját maga kapcsoljon össze egy illetéktelen eszközt a fiókjával egy párosítási kód megadásával. A sikeres összekapcsolást követően a támadók teljes körű, valós idejű hozzáférést szereznek a kompromittált WhatsApp-fiók üzenetforgalmához, beszélgetési előzményeihez és a megosztott médiatartalmakhoz. Az így megszerzett információk alkalmasak felhasználók megszemélyesítésére, további célpontok elérésére, valamint különböző csalárd vagy jogosulatlan adatszerzési tevékenységek végrehajtására.

A Gen Digital jelentése szerint a kampányt elsőként Csehországban azonosították, ugyanakkor a támadás terjedési mechanizmusa miatt más régiókban is gyors megjelenés várható.

A GhostPairing támadás folyamata

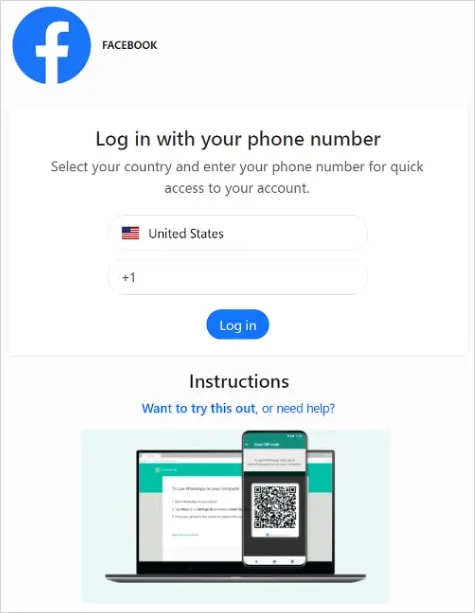

A GhostPairing támadás egy látszólag ismerőstől érkező rövid üzenettel indul, amely egy (állítólag az áldozatról készült) fényképre mutató hivatkozást tartalmaz. A hitelesség növelése érdekében az URL Facebook-tartalom előnézeteként jelenik meg. A hivatkozás azonban egy, a legitim Facebook felületére megtévesztően hasonlító weboldalra irányítja a felhasználót és a tartalom megtekintését megelőzően felhasználói hitelesítés szükségességére hivatkozva próbálja rávenni az áldozatot a bejelentkezésre. A háttérben valójában a WhatsApp készülékösszekapcsolási folyamata indul el. Az áldozat megadja telefonszámát, amelyet a támadó egy legitim eszközpárosítási eljárás kezdeményezésére használ fel.

A WhatsApp ezt követően párosítási kódot generál, amelyet a támadó a hamis oldalon jelenít meg, miközben az alkalmazás értesíti a felhasználót egy új eszköz összekapcsolásának kísérletéről. Bár az értesítés egyértelmű figyelmeztetést tartalmaz, a felhasználók gyakran nem értelmezik megfelelően annak jelentőségét. A kód megadásával a támadó a WhatsApp Weben keresztül teljes hozzáférést kap a fiókhoz, beleértve az üzenetküldést és -továbbítást is, ami lehetővé teszi a támadás gyors továbbterjedését.

A kompromittálódás sok esetben hosszabb ideig észrevétlen marad és kizárólag a Beállítások → Összekapcsolt eszközök menüpont ellenőrzésével deríthető fel.

A védekezés érdekében javasolt

- a gyanús üzenetek azonnali blokkolása és jelentése,

- a kétfaktoros hitelesítés engedélyezése, valamint

- a sürgető vagy érzelmi nyomásgyakorlást alkalmazó üzenetek fokozott körültekintéssel történő kezelése.