Kibertámadás érte a Ciscot, amiről a cég kiberbiztonsági divíziója 2022. augusztus 10-én közleményt adott ki. Bár a cég nem fedett fel minden egyes részletet a támadás kapcsán, az incidenskivizsgálásról kiadott korrekt és alapos tájékoztatásuk több szempontból is tanulságos, főleg a jelszókezelést érintően.

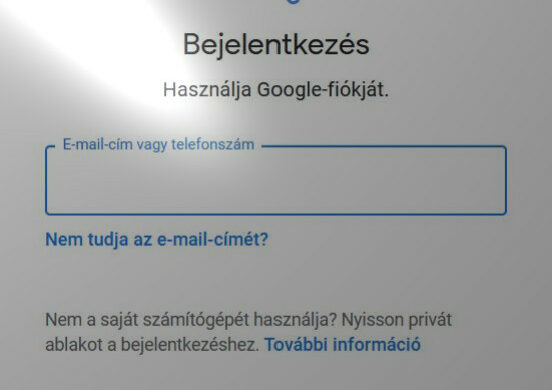

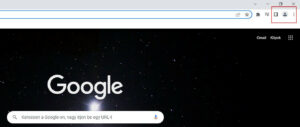

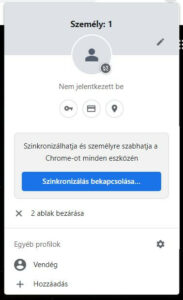

Mint kiderült, a támadók a cég egyik dolgozójának Google fiókján keresztül szereztek hozzáférést. Az óvatlan munkatárs ugyanis elkövette azt a hibát, hogy a Chrome böngészőben lementette a céges belső jelszavait, amelyek ráadásul a Google fiókjába is feltöltésre kerültek, mivel a szinkronizáció be volt kapcsolva.

Miután az eltárolt hitelesítőadatok között a támadók a VPN jelszót is megszerezték, a támadóknak már csak a kétfaktoros azonosítást kellett kijátszaniuk, amit végül egy szimpla pszichológiai manipulációs technikával szereztek meg: egymás után olyan sokszor küldték el a kétfaktoros push üzenetet az áldozat eszközére, hogy az áldozat vagy véletlenül rákoppintva fogadta el azt, vagy csak megunta, hogy elárasztják az üzenetek ─ ez az ún. MFA fatigue technika.

Az incidens tájékoztató legfontosabb tanulsága, hogy

- A jelszavainkat ne mentsük le a böngészőben ─ különösen a céges jelszavakat ─, ehelyett használjunk inkább jelszómenedzser programot!

- A munkahelyi eszközön ne jelentkezzünk be a Google fiókba a Chrome böngészőben!

- vagy legalább kapcsoljuk ki a szinkronizálást, ami néhány kattintással elvégezhető!