A nyári vakáció során éppoly fontos odafigyelni az okostelefonunk és egyéb informatikai eszközeink biztonságára, mint például az iratainkra vagy a pénztárcánkra. Ma már ezek az eszközök a banki információinktól kezdve a féltve őrzött családi fotókig rengeteg privát információt tartalmaznak, ezáltal a biztonságuk és védelmük biztosítása kiemelkedően fontos, különösen utazás idején, amikor könnyebben elhagyhatjuk eszközeinket.

Mai tippünkben eszközeink titkosítással kapcsolatos beállításairól lesz szó, amit a hétköznapok során is, ám nyaralás alatt mindenképp javasolt bekapcsolnunk.

Mi az a titkosítás?

A titkosítás a kriptográfiának az a területe, ami egy értelmezhető szöveget valamilyen titkosítási eljárás, algoritmus segítségével egy ember által értelmezhetetlen karaktersorozattá (titkosított szöveggé) alakítja át, védve ezzel a szöveg információtartalmát. A titkosított szöveget csak a megfelelő kulcs birtokában vagyunk képesek újra olvashatóvá tenni. A titkosítás ugyan meg tudja védeni az üzenet bizalmasságát, de más technológiákra is szükség van ahhoz, hogy garantálni tudjuk az üzenet sérthetetlenségét és hitelességét – olvasható a KÜRT oldalán.

Eszközeink titkosítása

Gondolhatnánk, hogy eszközeink „maguktól” biztonságosan működnek, azonban ez nem mindig igaz. Szerencsére például a legtöbb mai okostelefonon alapértelmezetten be van kapcsolva az eszköztitkosítás, azonban például Windows-os számítógépek esetében ez nincs így. A következőkben lépésről-lépésre be fogjuk mutatni, hogy melyek azok az egyszerű beállítások, amelyekkel megvédhetjük a készülékünkön lévő kényes adatokat.

Windows

Először is ki kell deríteni, hogy az eszközünkön egyáltalán elérhető-e a Windows beépített eszköztitkosítása. Ahhoz, hogy ezt megtudhassuk, keressünk rá a „Rendszerinformáció” elemre a számítógépünkön! Jobb gombbal válasszuk ki a „Futtatás rendszergazdaként” opciót, majd a Rendszerinformáció ablak alján keressük meg az „Eszköz titkosításának támogatása” lehetőséget! Amennyiben „Az előfeltételeknek megfelelő” érték áll mellette, akkor az eszköztitkosítás elérhető az eszközünkön.

![]()

A titkosítás bekapcsolása

- Jelentkezzünk be a Windows rendszerbe rendszergazdai fiókunkkal! Erről bővebb információt a Helyi felhasználói vagy rendszergazdafiók létrehozása a Windowsban oldalon találunk.

- Válasszuk a Start, majd a Gépház → Adatvédelem és biztonság → Eszköz titkosítása lehetőséget!

- Amennyiben a készülék titkosítása ki van kapcsolva, akkor azt kapcsoljuk be!

Ehhez egy kis videós segítség ide kattintva érhető el.

BitLocker titkosítás

A BitLocker a Windows gyári titkosító alkalmazása, ami a teljes merevlemezt képes jelszóval védeni.

Jelentkezzünk be a Windows rendszerbe rendszergazdai fiókunkkal! További információt a Helyi felhasználói vagy rendszergazdafiók létrehozása a Windowsban oldalon találunk.

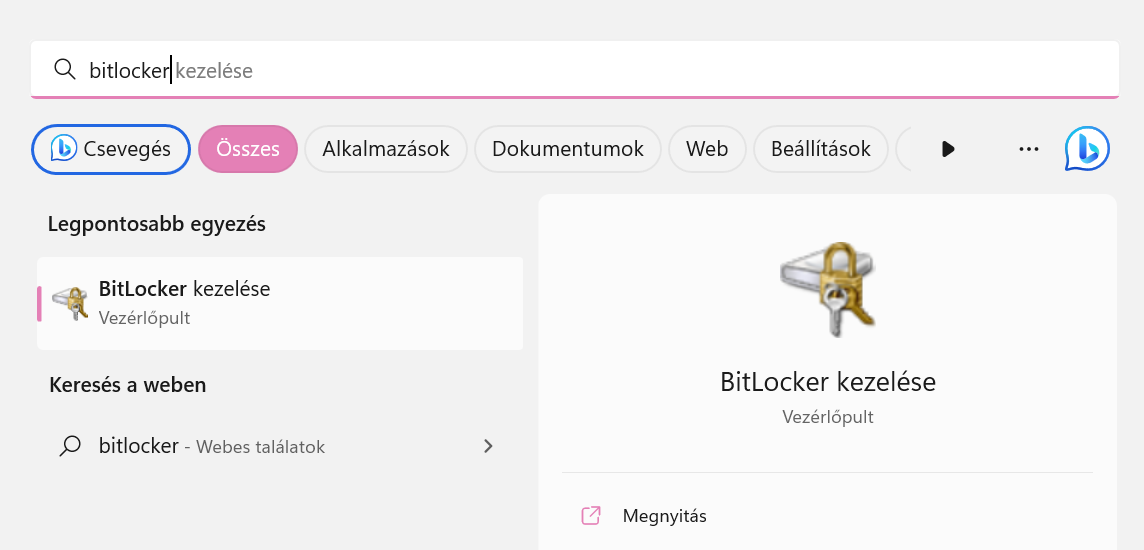

- A tálcán levő keresőmezőbe írjuk be és válasszuk ki a BitLocker kezelése opciót!

Megjegyzés: A BitLocker a Windows 11 Home kiadásban nem érhető el.

Megjegyzés: A BitLocker a Windows 11 Home kiadásban nem érhető el. - Válasszuk ki a BitLocker bekapcsolása lehetőséget, majd kövessük az ott megjelenő utasításokat.

Ehhez videós segítség ide kattintva érhető el.

Amennyiben a mi eszközünkön nem érhető el a BitLocker, abban az esetben sincs miért aggódnunk, több alkalmazás közül választhatunk, ilyen például a VeraCrypt.

Bővebb tájékoztatás a témával kapcsolatban az alábbi oldalon érhető el: Eszköztitkosítás a Windowsban.

Apple Mac

A Macen lévő adatainkat a FileVault segítségével titkosíthatjuk.

Megjegyzés: Ha iMac Pro vagy egyéb Apple T2 security chippel felszerelt eszközzel rendelkezünk, a meghajtón található adataink automatikusan titkosítva vannak.

- A FileVault beállításához rendszergazdának/adminisztrátornak kell lennünk.

- A Macen válasszuk az Apple menü

Rendszerbeállítások menüpontot, kattintsunk az oldalsáv Adatvédelem és biztonság

Rendszerbeállítások menüpontot, kattintsunk az oldalsáv Adatvédelem és biztonság  elemére, majd válasszuk ki a FileVault lehetőséget!

elemére, majd válasszuk ki a FileVault lehetőséget! - Kattintsunk a Bekapcsolás elemre a FileVault mellett! (Lehetséges, hogy ekkor meg kell adnunk a jelszavunkat.)

- Végül pedig válasszuk a Folytatás opciót!

Amennyiben figyelmeztető üzenetet kapunk arra vonatkozóan, hogy a titkosítás szünetel, akkor elképzelhető, hogy a Mac-ünk olyan hibát észlelt, ami miatt a titkosítást nem lehet sikeresen befejezni. Például, ha a laptop tápkábele nincs bedugva a konnektorba, előfordulhat, hogy a titkosítási folyamat szünetelni fog, amíg a tápkábelt újra nem csatlakoztatjuk.

Lásd még: A Macen lévő adatok titkosítása a FileVaulttal.

Apple iOS

Az iPhone titkosítása néhány egyszerű lépéssel könnyen elvégezhető.

Az Apple eszközünk alapértelmezés szerint titkosítva van, amennyiben jelszóval, Face/Touch ID-val zároljuk. A funkciót aktiváló menüpont az iOS verziójától függően más-más helyen található.

A beállítások az alábbi linkeken elérhetőek:

Azonban fokozva az eszközünk biztonságát további két funkció beállítását is javasoljuk:

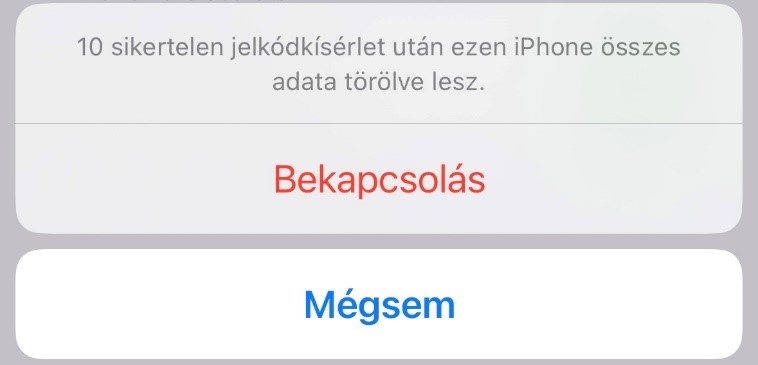

Automatikus adattörés, ha illetéktelen próbálkozik

Ez a beállítás tíz sikertelen jelkódkísérlet után az iPhone-unk összes adatát törli, amely az eszközünk elvesztése esetén megvédhet minket attól, hogy illetéktelen kezekbe kerüljenek a telefonon tárolt adataink.

Az alábbi módon kapcsolhatjuk be:

- Nyissuk meg a Beállításokat!

- Válasszuk ki a Face ID és jelkód menüpontot!

- Majd kapcsoljuk be az Adatok törlése funkciót!

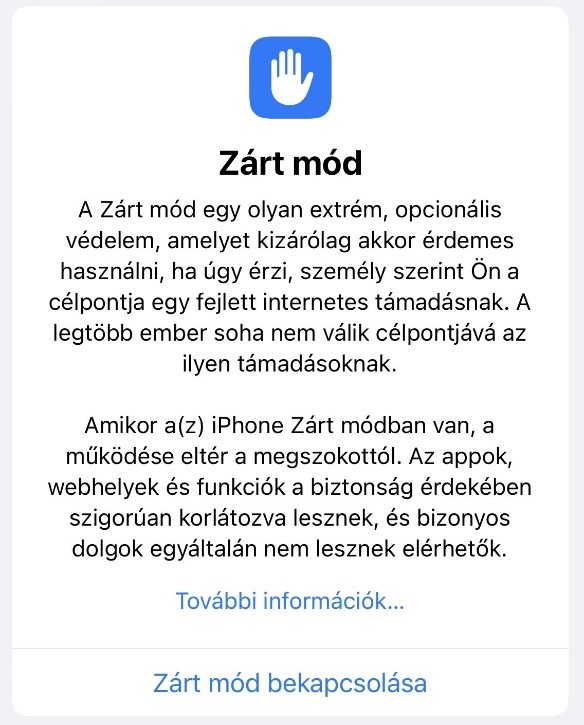

Az ún. „Zárt mód” bekapcsolása

A Zárt mód egy olyan extrém, opcionális védelem, amelyet kizárólag akkor érdemes használni, ha úgy érzzük, hogy személy szerint mi vagyunk a célpontja egy fejlett internetes támadásnak. Azonban fontos tudni, hogy amikor az iPhone Zárt módban van, nem úgy működik, ahogyan általában. Az appok, webhelyek és egyéb funkciók a biztonság megőrzése érdekében szigorúan korlátozottak lesznek, és bizonyos élmények nem lesznek elérhetők – olvasható az Apple oldalán.

Beállítás lépései:

- Nyissuk meg a Beállításokat!

- Válasszuk ki az Adatvédelem és biztonság menüpontot!

- Majd kapcsoljuk meg a Zárt mód funkciót!

Android

Az androidos eszközökön lévő összes felhasználói adat szimmetrikus titkosítási kulcsok segítségével kerül titkosításra. Amenyiben az eszköz titkosítva van, minden felhasználó által létrehozott adat automatikusan titkosításra kerül. Az Android eszközünket két módszerrel tudjuk titkosítani: fájlalapú vagy teljes lemezes titkosítással.

Az eszközünk titkosítási állapotát a Beállítások → Biztonság → Titkosítás menüpontban ellenőrizhetjük. Itt megtaláljuk, hogy a készülékünk titkosítva van-e vagy sem. Amennyiben nem, ugyanebben a menüpontban engedélyezhetjük a titkosítást.

Fájlalapú titkosítás

Az Android 7.0 és annak újabb verzióió támogatják a fájlalapú titkosítást. Ez lehetővé teszi, hogy különböző fájlokat különböző kulcsokkal titkosíthassunk, majd ezek egymástól függetlenül feloldhatók.

Teljes lemezes titkosítás

Az Android 5.0-tól 9-ig támogatja a teljes lemezes titkosítást. A teljes lemezes titkosítás egyetlen, a felhasználó készülékének jelszavával védett kulcsot használ a készülék teljes felhasználói adatpartíciójának védelmére. Indításkor a felhasználónak meg kell adnia a hitelesítő adatait, mielőtt a lemez bármely része elérhetővé válna.

Az Android 5.0 és az újabb verziók titkosítása

Ha Android készülékünk az 5.0 vagy újabb verziót futtat, a titkosítás már alapértelmezésként engedélyezve van. Amennyiben mégsem, akkor az engedélyezéséhez szükséges lépések ismét meglehetősen egyszerűek. A menük pontos neve a telefon gyártójától függően némileg eltérhet, de összességében nincs túl nagy különbség.

- Lépjünk be a Beállításokba és navigáljunk a Biztonság menübe (néhány eszköz esetében ez biztonság és helymeghatározás menüpont)!

- Ezután keressük meg a “Titkosítás és hitelesítő adatok” nevű pontot, ahol megtalálhatjuk a fentebb említett beállítást.

- Ha a telefonunk már alapértelmezés szerint titkosítva van, akkor ezt az információt itt is megtaláljuk. Ha viszont nincs titkosítva, akkor a “Telefon titkosítása” beállításra koppintva folytassuk. Ekkor két figyelmeztetés fog megjelenni. Miután elfogadtuk ezeket a figyelmeztetéseket, a telefon megkezdi a titkosítási folyamatot. Ez körülbelül egy órát vesz igénybe, bármilyen megszakítás az összes adat teljes elvesztését eredményezheti, és nincs mód a helyreállításukra.