Egy héttel a frissítés után, még körülbelül 16500 Ivanti Connect Secure és Policy Secure gateway elérhető az interneten, amelyek valószínűleg sebezhetőek egy távoli kódfuttatási (RCE) hibával.

A hiba CVE-2024-21894 néven ismert, és egy nagy súlyosságú stack overflow az Ivanti Connect Secure 9.x – 22.x IPSec komponensében, amely lehetővé teszi a hitelesítés nélküli támadók számára, hogy speciálisan kialakított kérések küldésével szolgáltatásmegtagadást (DoS) okozzanak vagy RCE-t érjenek el.

A nyilvánosságra hozatalkor, 2024. április 3-án, az Ivanti azt nyilatkozta, hogy nem észlelt aktív kihasználásra utaló jeleket egyetlen ügyfelénél sem, de sürgette a rendszergazdákat, hogy a lehető leghamarabb alkalmazzák a frissítéseket.

Akkor a Shodan internetes keresőmotor 29000, a Shadowserver fenyegetésfigyelő szolgáltatás pedig nagyjából 18000 érintett eszközt mutatott.

Két nappal később a Shadowserver hozzáadta a CVE-2024-21894-et a vizsgálati lehetőségeihez, és arról számolt be, hogy körülbelül 16 500 példány még mindig érintett.

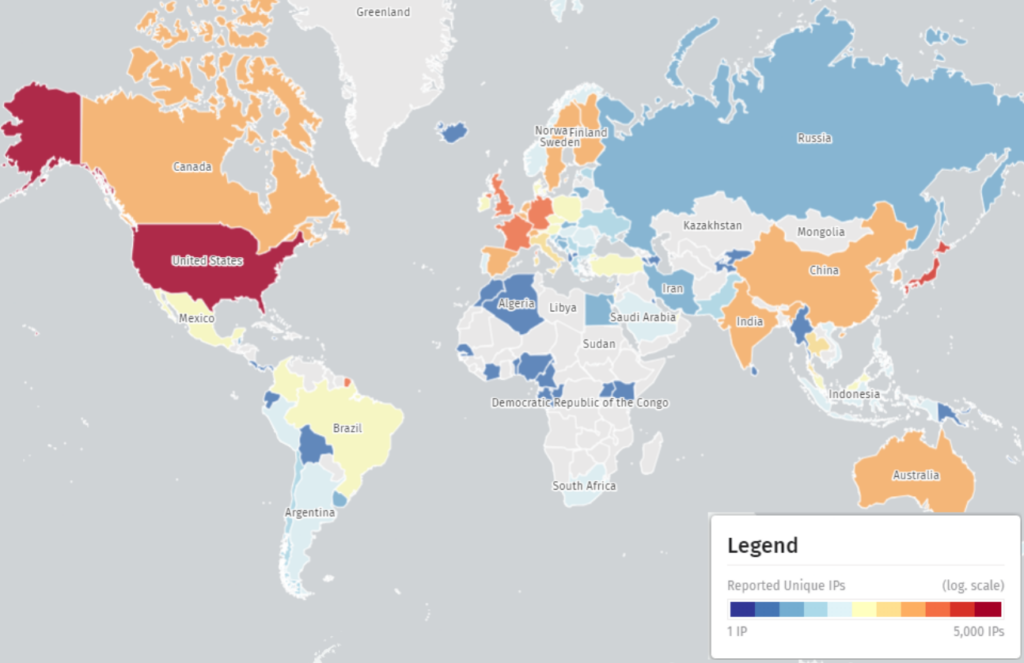

Sebezhető Ivanti végpontok világszerte (Shadowserver)

A legtöbb ilyen példány az Egyesült Államokban található (4700), de Japán (2000), az Egyesült Királyság (1000), Németország (900), Franciaország (900), Kína (500), Hollandia (500), Spanyolország (500), Kanada (330), India (330) és Svédország (320) is jelentős mértékben érintett.

Az év elején kiderült, hogy az államilag támogatott fenyegető szereplők több, az Ivanti termékekben lévő zero day hibát is kihasználtak, név szerint a CVE-2023-46805, CVE-2024-21887, CVE-2024-22024 és CVE-2024-21893. Ezt több hackercsoport is követte, akik egyéni webshelleket telepítettek az eszközökre.

Azoknak a rendszergazdáknak, akik még nem alkalmazták a CVE-2024-21894-re rendelkezésre álló enyhítéseket és javításokat, javasoljuk, hogy kövessék a gyártó ebben a cikkben található utasításait.